IoV 환경에서 실시간성을 지원하는 V2V 인증 방안 설계 및 분석

Copyright ⓒ 2025 The Digital Contents Society

This is an Open Access article distributed under the terms of the Creative Commons Attribution Non-CommercialLicense(http://creativecommons.org/licenses/by-nc/3.0/) which permits unrestricted non-commercial use, distribution, and reproduction in any medium, provided the original work is properly cited.

초록

IoV(Internet of Vehicle) 환경에서는 자율주행에 필요한 다양한 정보를 다루므로 차량 간 신뢰 형성과 안전한 정보 교환이 시스템의 안정성과 보안을 좌우하는 핵심 요소이고 이를 위해 V2I(Vehicle-to-Infrastructure) 및 V2V(Vehicle-to-Vehicle) 간 인증이 필수적이다. 인증방식에 대한 많은 연구가 RSU(Road Side Unit)와 인증기관에 대한 높은 의존도를 가지므로, RSU의 커버리지가 미치지 못하거나 존재하지 않는 지역에서는 인증 지연 및 통신 신뢰성 저하 문제가 발생하고 인증기관과 RSU에 과도한 부하가 발생할 수 있다. 본 논문에서는 RSU에 지속적으로 의존하지 않고도 V2V 간 인증이 가능한 경량화된 인증 방식을 제안한다. 본 방식은 계산 및 통신 오버헤드를 최소화하면서 실시간성을 제공하고 고속이동 중인 차량 간에 안전한 정보 교환과 협력주행을 지원하도록 설계되었다. 또한 제안된 인증 방식이 IoV 환경의 요구사항을 충족하는지에 대한 안전성과 성능 분석을 수행하였다.

Abstract

In the IoV environment, where information critical to autonomous driving is shared, establishing trust between vehicles and ensuring secure data communication are essential for overall system stability and security. However, many existing authentication methods rely heavily on RSUs and a Trusted Authority (TA), which can result in authentication delays and reduced communication reliability in regions with limited or no RSU coverage, while also imposing excessive load on both RSUs and the TA. To address these challenges, this paper proposes a lightweight V2V authentication scheme that eliminates continuous dependence on RSUs. The proposed method is designed to minimize computational and communication overhead while supporting real-time performance, thereby enabling secure data exchange and cooperative driving among high-speed vehicles. Furthermore, the study evaluates the ability of the proposed scheme to satisfy IoV requirements through both security and performance analyses.

Keywords:

IoV Security, V2V Authentication, Dependence on RSU, Realtime, Handover키워드:

IoV 보안, V2V 인증, RSU 의존도, 실시간성, 핸드오버Ⅰ. 서 론

정보통신기술의 발전으로 자동차는 단순한 교통수단을 넘어 자율주행이 가능한 지능형 연결체로 진화하고 있다. 이러한 흐름 속에서 등장한 IoV(Internet of Vehicles)는 자동차가 도로 인프라, 다른 차량, 클라우드 시스템 등과 실시간으로 정보를 주고받으며 자율적 판단과 행동을 수행할 수 있도록 지원하는 주요 기술로 주목받고 있다[1]-[3]. IoV는 단순한 교통 정보를 넘어 자율주행과 안전하고 효율적인 교통 흐름, 실시간 경로 최적화 등의 스마트 교통 관리, 사고 예방에 의한 안전한 운행 등을 가능하게 하는 핵심 인프라로 자리 잡고 있으며, 이는 도시의 교통 효율성과 안전성 향상에 중대한 영향을 미치게 된다.

IoV는 크게 차량(Vehicle), 도로변 기지국(RSU; Road Side Unit), 클라우드 서버, 사용자 단말 등의 구성요소로 이루어진다. 이 구성 요소들은 다양한 통신 방식, 특히 V2V(Vehicle-to-Vehicle), V2I(Vehicle-to-Infrastructure), V2C(Vehicle-to-Cloud) 등을 통해 실시간으로 교통정보를 주고받는다[1],[4]. 이 중에서 V2V와 V2I는 실시간 운행 제어 및 안전 운행에 직접적인 영향을 미치는 핵심적인 통신 방식으로, 주변 차량의 속도와 위치, 주행 경로 정보, 도로 상태, 신호등 정보 등 다양한 데이터를 주고받는다[5]. 특히 V2V 통신은 차량들이 서로의 위치, 속도, 방향 등의 정보를 공유함으로써 사고를 예방하고 협력 주행을 실현하는 데 중요한 역할을 한다. V2V가 서로 정보를 공유하고 협력 주행을 하기 위해서는 차량간에 신뢰가 매우 중요하므로 V2V 인증은 IoV 시스템이 제대로 동작하기 위한 필수요소이다. 그러나 기존 V2V 통신은 대부분 RSU를 통한 인증 절차에 의존하고 있어, 인증시간 지연과 RSU 부재 시 통신 신뢰성이 크게 저하될 수 있는 문제가 있다.

이 외에도 IoV는 본질적으로 개방된 무선 네트워크 환경에서 동작하므로 다양한 보안 위협에 노출될 가능성이 높다. 예를 들어, 차량 간의 인증되지 않은 통신은 위조 메시지 전송, 위치 추적, 중간자 공격(MITM; Man In The Middle) 등의 보안 문제를 야기할 수 있다. 또 RSU 의존도가 높은 현재의 인증 시스템은 RSU의 부재나 고장 시 통신 거부(DoS; Denial of Service) 또는 인증 실패로 이어질 수 있으며, 이는 차량들의 운행 안전에 직접적인 위협이 된다[4],[6]. 이와 같이 IoV 시스템내에서 주고받는 정보의 신뢰성과 정확성이 확보되지 않는다면, IoV 시스템은 오히려 교통사고나 시스템 오작동을 유발할 수 있는 위험 요소로 작용할 수 있다[5],[6]. 즉, IoV 환경에서의 통신은 높은 수준의 보안성과 인증 체계를 필수적으로 요구한다. 악의적인 공격자에 의해 위조된 교통정보가 전달되거나, 인증되지 않은 자동차가 IoV에 접근하여 잘못된 정보를 IoV 내의 차량들에게 배포하는 경우, 이는 개인의 피해뿐 아니라 심각한 사회적, 경제적 피해로 이어질 수 있다.

이를 해결하기 위해 다양한 IoV 보안 표준과 인증 방식이 연구되어 왔으며, IEEE는 WAVE(Wireless Access in Vehicular Environments) 통신 스택의 보안 계층을 정의한 IEEE 1609.2 표준을 제정하였다[7]. 이 표준은 차량 간 메시지의 기밀성, 무결성, 인증을 보장하기 위해 공개키 기반의 인증 인프라를 정의하고, 각 차량에 디지털 인증서를 부여하여 이를 검증하는 방식으로 통신의 신뢰성을 확보하고자 하였다[7]. 이 외에도 블록체인 기반 분산 인증, 익명성 보장을 위한 그룹 서명기법, PUF(Physically Unclonable Function) 기반 경량 인증, 등이 제안되었다[8]-[14]. 이 접근 방식들은 여전히 RSU나 중앙 인증기관(CA; Certificate Authority)에 대한 의존도가 높거나 계산 · 통신 오버헤드가 큰 경우가 많아, 주행하는 실제 차량 환경에서의 실시간성과 확장성을 확보하기 어렵다는 한계가 존재한다. 특히 차량의 고속 이동 환경이나 RSU가 드문 지역에서는 인증 지연, 연결 실패, 인증 정보 누락 등의 문제가 발생할 수 있어, 보다 자율적이고 경량화된 V2V 인증 방식에 대한 연구가 필요한 상황이다.

차량이 도로에 진입하고 주행을 시작하여 IoV 시스템에 진입할 때는 인증기관을 통한 최초 인증이 필요하지만 이후 실시간 정보교환을 위해서는 RSU나 차량간 통신을 하게 된다. 이 때 차량과 RSU 간에 또는 V2V 간에 인증서를 사용하여 인증을 수행하고 메시지에 서명하여 검증하는 절차는 신속한 정보의 처리가 필요한 실시간 운영에 적합하지 않다. 이 과정에서 인증기관과 RSU는 인증서 처리를 위해 많은 부하가 생기고 차량운행에 필요한 정보의 실시간성으로 인해 RSU를 통하기 보다는 긴급한 메시지를 차량간에 직접 교환해야하는 상황이 발생할 수 있다. 한 차량이 운행할 때 주변 차량들은 도로 위에서 일정시간 같은 방향으로 진행하게 되고 자연스럽게 그룹을 형성하여 운행하게 되므로 이들 그룹간에 상호인증 및 실시간 메시지 교환을 하는 것은 거리상으로 시간상으로 자연스러운 동작으로 보인다. 따라서 자원 제약이 큰 IoV 환경에서는 확장성있는 V2V간의 경량 인증과 자동차가 RSU 도메인을 핸드오버 할 때 실시간 인증을 지원하는 새로운 접근 방식이 필요하다.

본 논문에서는 IoV 환경에서 V2V 및 V2I 통신의 인증 문제에 주목하고, IEEE 1609.2 표준의 보안 프레임워크를 기반으로 하면서도 이를 보완할 수 있는 경량화된 인증 방식을 제안하고자 한다. 먼저 IoV 보안 요구사항을 분석하고, 기존 시스템의 한계를 고찰한 후, 실시간성을 지원하며 효율적인 인증 프레임워크의 설계와 검증을 통해 IoV 환경에서의 안전하고 신뢰성 있는 V2V 인증 방식을 제시하고자 한다. 이 방식은 IoV 환경에서 인증지연시간의 감소 및 RSU의 부하 감소 뿐만 아니라 V2V 인증에 대한 CA 의존도를 낮추고 확장성을 제공하게 될 것이다.

논문의 구성은 다음과 같다. 2장에서는 IoV와 관련된 기존 연구 및 V2V 인증 기술의 동향을 살펴본다. 3장에서는 V2V 인증의 시스템 모델을 설명하고 가정과 V2V 인증의 보안 요구사항을 정의한다. 4장에서는 제안하는 인증 방식의 구조와 작동방식을 상세히 설명하고, 5장에서는 제안하는 방식이 앞에서 정의한 요구사항을 만족하는 지와 성능을 평가한다. 마지막으로 6장에서 결론 및 향후 연구방향을 제시한다.

Ⅱ. 관련 연구

IoV 환경에서는 차량의 고속 이동성과 실시간 데이터 처리 특성으로 인해 기존 IoT(Internet of Things) 환경보다 더 높은 수준의 보안성과 인증 체계를 요구한다. 특히 V2V 및 V2I 통신에서는 상호 신뢰를 확보하기 위한 효율적인 인증 방식이 핵심 요소로 작용한다. 이러한 요구에 대응하기 위해 다양한 인증 방식이 제안되었으며, 이 절에서는 이와 관련된 주요 연구들을 살펴보고자 한다.

차량 통신에서 가장 표준화된 보안 체계는 IEEE 1609.2이다. 이 표준은 WAVE 기반 PKI(Public Key Infra-structure) 구조를 적용하여 디지털 인증서를 차량에 부여하고 ECDSA(Elliptic Curve Digital Signature Algorithm) 서명을 통해 메시지 무결성과 송신자 인증을 지원한다[7]. 그러나 PKI 시스템은 RSU나 CA에 의존하므로, RSU 커버리지 외 지역에서는 인증 지연, 인증 실패, DoS 공격 등에 취약한 한계를 갖는다[6],[7].

이에 따라, RSU의 부재 또는 연결 불안정 상황에서도 안전한 인증이 가능하도록 분산 인증 방식이 연구되었다. 특히 블록체인 기술을 활용한 분산 인증 방식은 중앙 서버 없이도 신뢰 기반 인증을 가능하게 한다는 점에서 주목받고 있다. [8]의 연구에서는 IoV 환경에서 프라이버시 보호와 경량화된 인증을 동시에 만족시키기 위해 블록체인과 공개키 암호를 결합한 인증 프로토콜을 제안하였다. 해당 방식은 스마트 계약을 활용하여 차량의 신원을 안전하게 검증하고, 인증 처리 속도를 개선함으로써 실시간성을 보장하고자 하였다. 그러나 거래 기록으로 인한 차량 익명성 보장 한계와 블록체인 합의 과정에서 발생하는 처리 지연 문제는 여전히 개선이 필요한 부분이다. [9]에서는 인증서와 블록체인을 접목한 방식을 제안하였다. 인증서는 차량의 초기 등록에 사용하고, 인증서에 기반한 차량의 커밋값을 생성하여 이를 블록체인에 등록한 후 실시간 인증에서는 블록체인에 저장된 커밋과 제로 지식 증명을 통해 인증서를 직접 교환하지 않고도 인증할 수 있도록 설계하였다. 하지만 이 방식도 검증 시 블록체인을 조회하여 상대 차량의 최신 커밋 정보를 확인하고, 상대 차량이 제시한 증명값이 해당 커밋과 일치하는지 검증해야 하므로 블록체인 네트워크 지연이 존재하며, 고속 차량 환경에서 실시간 통신 요구를 충족하기 어렵다는 한계가 있다. [2]에서는 블록체인 기반으로 프라이버시를 보장하는 핸드오버 인증 프로토콜을 제안하여, RSU 도메인 간 핸드오버 시 프라이버시 보장과 실시간 인증을 모두 만족시키고자 하였지만 RSU와 클라우드 서버 의존성에서 완전히 벗어나지 못했다. [10]의 V2I 핸드오버 인증 프로토콜은 차량이 하나의 RSU에서 다른 RSU로 이동할 때 블록체인 기반의 토큰과 PUF를 활용하여 인증을 수행할 수 있도록 설계하였다. 차량 간의 메시지 전송 시 서명 기반 인증을 통해 위조된 메시지의 유입을 방지하며, 블록체인을 활용한 검증 체계를 통해 위변조를 어렵게 하여 무결성을 확보하도록 하였으나 여전히 블록체인 구조의 문제점을 안고 있다. 대부분의 연구가 인증기관과 RSU 간 컨소시엄을 구성하여 블록체인 시스템을 운영하므로 실시간으로 정보가 필요한 차량들은 직접적으로 이를 이용할 수가 없고 인증기관이나 RSU에 의존하여야 하는 문제가 있다[2],[8],[10]. 이와 같이 블록체인을 이용한 분산 인증 체계는 구조적 특성상 처리 지연과 높은 저장 공간의 필요성 · 많은 계산 자원 요구 등으로 IoV 환경에 적용하는데 문제점이 있다. 프라이버시 보호와 추적 가능성 사이의 균형을 설계하는 것도 여전히 해결되지 않은 문제 중 하나다.

한편, 계산 자원이 제한된 IoV 환경에서 경량화된 인증 방식으로 PUF를 이용한 방식도 제안되었다. [11]에서는 하드웨어 기반 고유키 생성을 활용하여 디지털 인증서 없이도 인증이 가능한 Easy-Sec 프레임워크를 제안하였다. 이는 XOR 연산 등 단순한 연산만으로도 인증이 가능해 통신 지연을 줄일 수 있다는 장점이 있으나, PUF 응답의 안정성과 키 동기화 문제 등 기술적 한계도 존재한다[11]. [12]의 연구는 IoV 환경에 적용가능한 PUF와 대칭키 기반의 상호 인증 프로토콜을 설계하였으며 Central RSU 아래에 여러 RSU를 배치하는 구조로 차량이 RSU 핸드오버 시에 추가의 인증과정이 필요하지 않도록 하여 효율적인 성능을 보였으나, 키 분배의 복잡성 문제를 완전히 해소하지는 못하였다.

개인정보 보호를 위한 그룹 서명 기반 인증 연구도 진행되고 있다. [13]에서는 인증서를 공유하거나 V2V 브로드캐스트의 기밀성을 제공하기 위해 그룹키를 적용하고 하나의 공개키와 다중의 비밀키를 그룹키로 사용하는 암호알고리즘을 제안하였다. [14]는 ECC(Elliptic Curve Cryptograhpy) 기반 그룹 서명 방식에 인증서가 없는 통합 서명을 도입해 서명 및 검증 지연을 대폭 감소시켰으나 신뢰할 수 있는 차량들이 그룹키를 공유할 수 있는 신뢰방안을 제시하지 못하고 있다.

앞에서 살펴본 것과 같이 기존 연구들은 인증 신뢰성과 보안을 일정 수준 제공하였으나, 대부분 RSU 또는 CA 중심 구조에 기반하고 있거나, 실시간성과 경량화 측면에서 한계가 존재한다. 특히, 실제 도로 환경에서는 RSU가 설치되지 않거나 신호가 불안정한 지역이 많으며, 차량 간 직접 통신의 비중이 증가함에 따라, 보다 자율적이고 경량화된 인증 방식의 필요성이 증가하고 있다.

Ⅲ. 모델 및 요구사항

3-1 시스템 모델

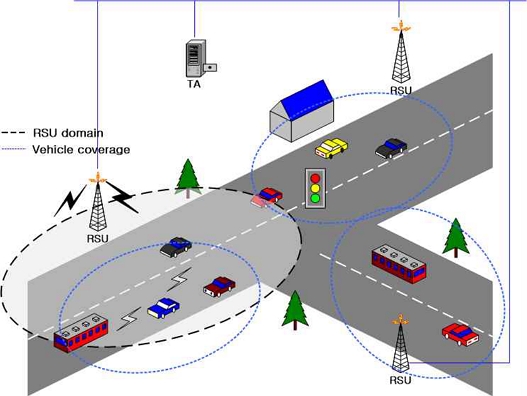

논문에서 제안하는 시스템 모델은 그림 1과 같이 TA(Trusted Authority), RSU, 자동차들로 구성된다. TA는 공식적으로 신뢰할 수 있으며 IoV 시스템 내에 차량과 RSU의 등록을 수행한다. 차량은 TA에 실제 신원(real ID; real Identifier)을 등록한 후 IoV 내에서 pseudoID를 사용한다. TA는 필요할 경우 의심이 가는 자동차나 전송되는 메시지의 실제 신원을 추적할 수 있다. RSU는 교통 인프라로서 도로변에 설치되며 자동차와 무선으로 통신한다. RSU는 자동차와 익명으로 인증하고, 차량의 메시지도 익명으로 인증하며 검증할 수 있다. 또 차량들과 실시간 교통 정보를 주고받는다. RSU는 보안을 위해 다른 RSU와 서로 독립적으로 운영되고 각 RSU는 TA에 안전하게 연결되어 있다.

자동차가 합법적인 RSU로 구성된 도로 영역에 처음 진입하게 되면 가장 인접한 RSU를 퉁해 TA에 등록하고 RSU와 상호 인증을 수행하고 정보를 교환한다. RSU의 커버리지가 도로의 차량을 모두 커버하지 못하거나 RSU가 없는 도로 구간에서 긴급 상황이 발생하면 시간 지연으로 인해 차량의 안전이 위협받을 수 있으므로 인접 차량과 실시간 교통정보를 주고받기 위해 자동차는 통신커버리지 안의 차량과 V2V 상호인증을 수행한다. 따라서 제안한 프로토콜은 RSU 또는 TA의 도움없이 V2V간의 인증방안을 제안한다. 그림 1은 차량과 RSU의 브로드캐스트 모델을 보여준다.

3-2 가정 및 요구사항

본 논문에서 제시하는 시스템 모델에 대하여 다음과 같이 가정한다.

- • TA는 완전히 신뢰할 수 있으며 안전하다고 가정한다.

- • TA는 자신의 인증서를 발급하고 RSU와 차량들도 TA로부터 인증서를 발급받는다. 이러한 시스템 셋업단계는 완성되어 있다고 가정하고 여기서는 다루지 않는다.

- • RSU는 TA에 등록되어 있다고 가정한다.

- • TA와 RSU 간에는 안전한 통신채널이 연결되어 있다고 가정한다.

- • 본 논문에서는 자동차가 도로에 진입하여 주행을 시작하는 단계부터 고려한다. 제안하는 과정은 자동차가 주행을 할때마다 반복되는 과정이 된다.

- • 자동차는 TA에 등록할 때, 기존의 인증방식으로 인증한 후 realID를 등록하고 이후부터는 pseudoID를 사용한다. psuedoID는 hash 함수를 사용하여 주기적으로 갱신한다고 가정하고 psuedoID의 갱신은 여기서 다루지 않는다.

위와 같은 시스템 모델의 V2V 상호인증에 대하여 다음과 같은 보안 요구사항을 고려한다.

- • 공격자는 공개적으로 전송되는 메시지를 도청, 가로채기, 수정 또는 삭제할 수 있으므로 차량간, 차량과 RSU 간에 주고받는 메시지의 비밀성이 보장되어야 하며 이를 위하여 비밀키가 공유되어야 한다.

- • 안전하고 신뢰성 있는 V2V 인증이 수행되고 유지되기 위해서는 IoV 환경에 진입하는 자동차의 신뢰성이 보장되어야 하고 이를 기반으로 V2V 간 인증이 수행되어야 한다. 이를 위해 자동차가 IoV 환경에 진입할 때 자동차는 TA에 등록하고 인증과정을 수행해야 한다. IoV 시스템에서는 악의적인 자동차가 등록되는 것을 막아야 하며, 자동차는 악의적인 노드에 의해 위장된 IoV 시스템에 진입하는 지를 확인할 필요가 있다.

- • 공격자는 등록된 차량 또는 그룹내의 내부 공격자일 수 있으며 RSU의 통신 커버리지가 도로위의 차량을 모두 커버하지 않거나 RSU가 없는 도로 구간에서 긴급 상황이 발생할 수 있고 이런 정보가 차량들에게 지체없이 실시간으로 전달되어야 한다. 전달시간 지연을 최소화하기 위해 RSU나 TA의 도움없이 V2V 상호인증이 보장되어야 한다. 고속주행하는 자동차가 빈번하게 주변 자동차들과의 인증이 필요한 환경에서 실시간성을 보장하여 각 이웃 자동차들과 인증하기 위해서는 효율적이고 안전한 인증키 분배가 필요하다.

- • RSU는 교통정보를 안전하게 공유하기 위하여 도메인 내의 모든 차량과 인증하여야 한다. 교통량이 증가하여 도로에 차량들이 많아지면 인증 수행과 정보의 공유 등으로 RSU의 부담이 증가하게 된다. 차량들이 V2V 인증을 수행하기 위해 RSU를 거치게 되면 RSU는 상당한 부하를 가지게 되고 이로 인하여 원할한 교통흐름 유지나 안전에 관련된 중요정보의 전달에 방해가 될 수 있다. 따라서 V2V 인증과정에 RSU의 개입을 줄여서 RSU의 부하를 줄이는 효율적인 인증방법이 필요하다.

- • 무선 네트워크 구조에서와 마찬가지로 IoV 환경에서도 자동차나 외부 노드등의 악의적인 공격자 문제가 발생할 가능성이 높다. TA에 의존하여 V2V 인증을 수행할 경우 지연시간으로 인해 고속으로 주행하는 자동차의 실시간 인증에 대한 요구사항을 만족하지 못하게 되고, 자동차들로만 V2V인증을 할 경우 일부 자동차들간의 공모에 의하여 발생하는 악의적인 공격자의 문제는 IoV시스템의 구성을 어렵게 만들 수 있다. 따라서 실시간성을 지원하여 차량들에게 안전한 V2V 인증을 제공하는 인증 방식이 필요하다.

- • 차량이 RSU 도메인을 벗어나서 다른 RSU 도메인으로 이동하는 핸드오버가 발생할 때 진입단계의 등록과정과 동일하게 인증을 수행하면 인증시간 지연이 발생하게 되고 이로 인하여 자동차가 신속하게 핸드오버를 수행하고 RSU와 정보를 공유하는데 방해가 되는 요인이 된다. 따라서 TA의 도움없이 신속하게 RSU와의 상호인증을 수행하고 핸드오버를 할 수 있어야 한다.

본 논문에서는 많은 차량이 지속적으로 상호인증을 수행하여야 하는 IoV 환경에 적합한 자율적이고 실시간성을 보장하는 인증 방식을 제안하고 제안된 방식이 위의 요구사항을 어떻게 만족하는지를 보여주고자 한다.

Ⅳ. 제안하는 방법

본 논문에서는 차량들이 도로에 진입하는 초기단계에만 인증서를 사용하여 RSU 및 TA와 상호인증하고 이후 만나는 자동차나 다른 RSU 들과는 주변 자동차의 도움을 받아 인증을 수행하도록 한다. 이렇게 함으로써 V2V 인증을 수행하는데 소요되는 인증 지연시간을 감소할 수 있게 된다. 또 RSU는 V2V 인증에 개입하지 않으므로 도메인 내의 많은 차량간의 인증으로 인한 부하가 줄어들게 된다. V2V 간에 직접적인 상호인증 방식은 주변 차량들의 공모로 인한 내부 공격문제, 악의적 노드 등의 문제가 발생할 수 있으므로 본 논문에서 제안하는 방법은 차량의 IoV 진입에 따른 최초의 인증은 TA 및 RSU와 수행하고, 이후에는 차량들간의 V2V 인증에 필요한 인증키를 주변 자동차의 도움으로 획득한 후에 V2V들 간에 분산 인증을 수행하도록 하는 방식이다. 이러한 절차는 차량의 이동으로 핸드오버가 발생하여 빠른 인증을 수행해야할 때도 활용될 수 있다.

다음은 제안하는 방식의 설명에 필요한 표기를 나타낸다.

- ∙ vi, i = 1,⋯,n : 임의의 차량 i

- ∙ Ri, i = 1,⋯,n : 임의의 RSU i

- ∙ pIDi, i = 1,⋯,n : 임의의 차량, vi의 pseudoID

- ∙ PMKi, i = 1,⋯,n : 임의의 차량, vi의 암호 알고리즘 수행에 필요한 파라미터(Primary Key Parameter)

- ∙ AuKi-j : 임의의 노드 i와 j간의 인증키, 노드는 vi나 Ri

- ∙ EnKi-j : 임의의 노드 i와 j간의 비밀키, 노드는 vi나 Ri

4-1 진입(등록) 단계의 인증

자동차가 주행을 시작하는 초기 진입단계의 등록과 인증과정은 다음과 같다. 차량이 도로에 진입하게 되면 먼저 TA에 주행의 시작을 등록하게 된다. 등록은 자동차가 가장 인접한 RSU를 거쳐 TA와 상호인증을 한다. 이로써 TA는 IoV에 진입한 차량을 인증하게 되고 자동차는 자기가 진입한 IoV 시스템을 신뢰하게 된다. 이때 TA는 자동차의 realID에 대응하는 pseudoID를 생성하고 이 pseudoID를 RSU에 전달하며 자동차도 동일한 알고리즘을 사용하여 pseudoID를 생성한다. RSU는 이 pseudoID를 전달받아 자동차와 상호인증을 수행한다. 자동차는 이후 익명성을 보장하기 위해 pseudoID를 갱신해가며 다른 차량들이나 RSU들과 상호인증할 수 있게 된다.

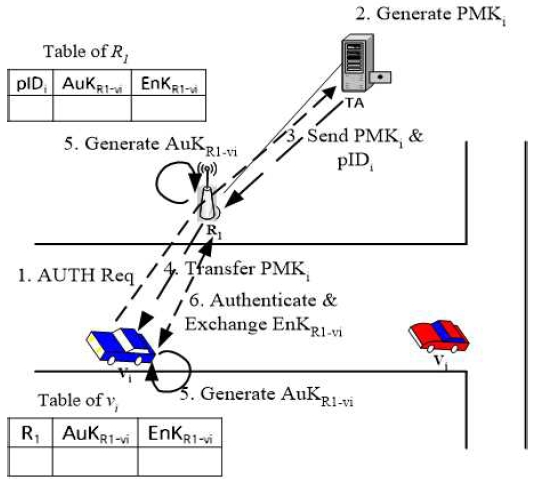

그림 2는 차량이 도로에 진입할 때의 인증 과정을 보여준다. 그림에서 차량 vi는 도로에 진입한 후 가장 인접한 RSU, R1에 인증을 요청하고 R1은 이 요청을 TA에 전달한다(step 1). 이 때 사용되는 인증 알고리즘은 IoV환경에서 인증에 사용되는 ECC 알고리즘과 ECDSA 등을 적용할 수 있다[2],[6]. TA는 vi의 인증요청을 검증하고 PMKi와 pIDi를 생성하여(step 2) 인증결과와 생성한 정보를 R1에 전달한다(step 3). TA로부터 vi에 대한 정보를 받은 R1은 PMKi와 pIDi를 vi에 전달한다(step 4). vi은 직접 생성한 pIDi와 전달받은 pIDi를 비교하여 확인한 후 R1와 각각 PMKi를 이용하여 인증키, AuKR1-vi를 생성하고 인증 과정을 수행한다(step 5). R1과 vi은 통신에 필요한 비밀키, EnKR1-vi를 공유하게 된다(step 6). 그림 2에서 보는 것과 같이 R1와 vi은 상대에 대한 정보를 테이블로 관리하게 된다.

4-2 V2V 인증

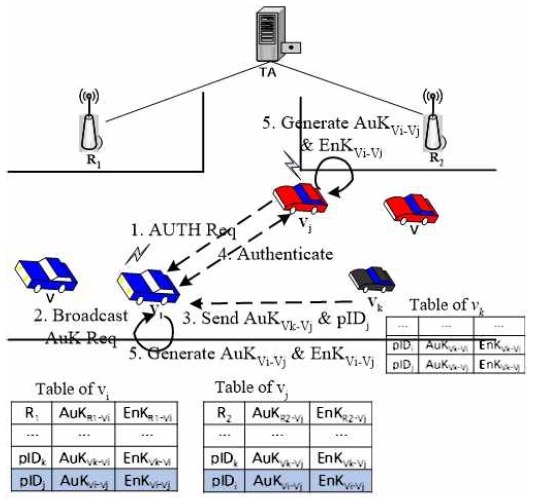

본 논문에서 제안하는 V2V 인증은 이미 인증한 이웃한 차량의 도움을 받아서 이루어진다. 앞절에서 설명한 진입단계의 인증을 거친 자동차들은 이후 도로를 주행하면서 만나는 다른 차량들이나 RSU과도 인증을 수행하여 주변 차량들에 대한 인증정보를 테이블로 가지게 된다. 그림 3에서는 이웃한 차량들이 인증하는 데 필요한 인증키를 획득하는 과정을 보여준다. 그림 3에서 vi와 vj가 각각 R1, R2와 초기 인증을 수행한 후 주행중에 만난 차량들에 대한 정보를 테이블로 각각 관리한다. vk는 주행과정에서 vi, vj와 각각 인증을 수행하고 vi, vj에 대한 인증키 AuKvk-vi과 AuKvk-vj를 테이블에 가지고 있다. 그림 3은 vi와 vj도 각각 vk에 대한 인증키 AuKvk-vi과 AuKvk-vj를 테이블에 가지고 있음을 보여준다. 이제 vi와 vj가 만나 인증을 수행하는데 필요한 상대 차량에 대한 인증정보를 가지고 있지 않으므로 다음 과정을 수행한다. vj가 vi에게 인증을 요청한다(step 1). vi은 vj에 대한 인증키가 필요하므로 RSU를 포함하여 주변 이웃 차량들에게 vj에 대한 인증키를 요청하는 메시지를 broadcast 한다(step 2). 그림 3의 예는, vi의 주변차들중에서 vk가 vj에 대한 인증키 AuKvk-vj를 가지고 있으므로 vk는 AuKvk-vj 와 pIDj를 vi에게 전송한다. 이 때 vk는 vk와 vi간의 비밀키, Enkvk-vi로 AuKvk-vj와 pIDj를 암호화하여 vi에게 전송한다(step 3). 이제 vi와 vj는 인증을 수행하는 필요한 인증키로 AuKvk-vj를 공유하게 된다. vk와 vj는 vi이 AuKvk-vj를 알게된 후에, 키갱신 과정을 수행하여 AuKvk-vj값을 갱신하여야 한다.

vi와 vj는 AuKvk-vj를 이용하여 인증과정을 수행하고 pseudoID를 교환한 후(step 4) 둘 만의 별도의 독립적인 인증키를 공유하기 위하여 AuKvk-vj와 비밀키 Enkvi-vj를 생성한다(step 5). 그림 3은 vi와 vj이 인증과정을 수행한 후에 각각 테이블의 4번째행에 인증키와 비밀키가 업데이트된 것을 보여준다.

자동차가 도로를 주행할 때 이미 인증한 차들과 일정시간 동안 같은 방향으로 움직이므로 가까운 이웃중에서 먼저 인증한 차를 찾는 것은 가능성이 매우 높은 일이며 만약 인증키를 제공할 자동차가 응답하지 않는 경우에는 기존의 방식인 인증서를 사용하여 TA의 도움을 받아 인증을 수행하면 된다.

4-3 핸드오버시의 인증

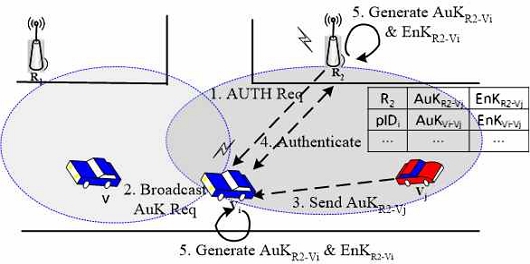

자동차가 도로를 주행하면서 임의의 한 RSU의 도메인에서 다른 RSU의 도메인으로 이동하게 될 경우 RSU에 대한 핸드오버가 발생하게 된다. 이 때 새로 접속하는 RSU와 핸드오버를 수행하기 위해서는 인증 과정이 필요하다. 그림 4에서는 차량이 이동하여 새로 접속하는 RSU에 대한 핸드오버 과정을 보여준다. vi와 vj는 도로를 주행하는 동안 같은 방향을 이동해오면서 상호 인증을 수행하였고, 인증키와 비밀키를 공유한 상태이며 그림 4에서 vj의 표는 이 정보를 보여준다. 그림과 같이 vi이 주행으로 R1의 도메인에서 R2의 도메인으로 넘어가게 되는 경우 vi과 R2는 다음과정을 수행하여야 한다. 신호의 커버리지가 더넓은 R2가 vi이 도메인 내에 들어온 것을 인식하고 인증을 요청한다(step 1). 그림 3의 vi의 테이블을 보면 vi는 R2에 대한 인증키를 가지고 있지 않으므로 주변 자동차들에게 R2의 인증키를 요청하는 브로드캐스트를 보낸다(step2).

그림 4에서는 vi의 R2 인증키 요청 브로드캐스트를 받은 주변 자동차들중에서 vj가 R2에 대한 인증키를 소유하고 있으므로 vj는 R2에 대한 인증키, AuKvj-R2를 Enkvi-vj로 암호화하여 vi에게 전송한다(step 3). 이후 vj와 R2는 인증키, AuKvj-R2를 갱신한다.

vj로부터 R2에 대한 인증키, AuKvj-R2를 확보한 vi는 이키를 이용하여 R2과 인증을 수행한다(step 4). 인증이 완료되면 vj와 R2간에 독립적인 인증키를 공유하기 위하여 AuKvi-R2와 비밀키 Enkvi-R2를 생성한다(step 5). 만약 vi의 이웃 자동차 중에 R2에 대한 인증키를 소유한 차가 없다면 vi와 R2은 인증서를 사용하여 진입단계처럼 인증을 수행해야 하지만 차들이 주행중이므로 그럴 가능성은 매우 낮다. 자동차들이 주행할 때 앞선 무리의 차들과 인증을 하고, 앞선 무리의 차들이 먼저 핸드오버를 수행하여 RSU와 인증할 가능성이 높기 때문이다.

Ⅴ. 제안하는 인증 방식에 대한 분석

5-1 보안요구사항에 대한 분석

이 절에서는 제안하는 V2V 인증 방식이 III장에서 언급한 요구사항들을 어떻게 만족하는지를 분석한다.

본 논문에서 제안하는 인증방식은 자동차가 IoV 시스템에 진입할 때 TA와 초기 인증을 수행하므로, TA는 자동차의 인증에 필요한 검증 정보를 확인할 수 있게 된다. 또한 자동차의 ID를 확인하고 이에 대한 pseudo ID를 정하여 익명성을 제공하고 이후 자동차의 추적이 가능하도록 한다. 그러므로 자동차들간의 공모에 의하여 인증정보를 위조하는 등의 불법적인 행위로 악의적인 공격자가 IoV 시스템에 참가하는 것이 불가능하게 된다.

인증서를 사용하여 한 자동차가 n개의 이웃한 자동차와 인증할 경우 이 자동차는 인증서 검증을 위해 TA와 n번의 인증 과정을 수행하여야만 모든 이웃 노드들과 상호 인증을 완료할다. 이것은 IoV 시스템 구성에 상당한 부담이 되며 빠른 속도로 주행하는 자동차의 경우 이웃 자동차들과 인증을 제때에 수행하지 못하고 필요한 정보를 교환하지 못하게 되어 위험한 상황이 발생할 수 있게 된다. 제안하는 인증 방식을 적용할 경우 이웃 자동차의 도움으로 인증키를 얻어서 직접 상대 자동차를 인증할 수 있게 되므로 V2V 인증은 로컬에서 이루어지게 된다. 따라서 최상의 경우 1번의 TA와의 인증과 n - 1번의 V2V 인증으로 구성될 수 있다. 또한 자동차들은 계속 도로를 주행하여 움직이므로 임의의 자동차가 인증하고자 하는 차량의 인증키를 제공할 주변 자동차가 존재할 가능성은 매우 높다.

제안하는 인증 방식에서는 V2V간 또는 자동차와 RSU 간 인증을 수행한 후 비밀키를 공유하도록 한다. 이렇게 함으로써 V2V간 또는 자동차와 RSU 간에 여러 가지 정보들을 안전하게 공유할 수 있으며, V2V 인증이 필요한 이웃 자동차가 인증키를 요구할 경우, 이 정보를 안전한게 전달할 수 있다.

본 논문에서 제안하는 인증방식은 V2V 인증메커니즘을 RSU에도 동일하게 적용하였다. 따라서 자동차의 주행에 따라 RSU에 대한 핸드오버가 발생할 경우 인증된 주변 이웃노드의 도움으로 자동차와 RSU 간의 인증을 수행하므로 인증서를 사용하는 방식보다 신속하게 인증과정이 이루어진다. 또한 필요에 따라 RSU에 대한 인증 정보도 미리 이웃 자동차로부터 얻을 수 있으므로 핸드오버 발생시에 인증키를 구하는데 필요한 지연을 줄일 수 있다.

RSU는 도메인 내의 모든 차량과 인증하여야 하므로 교통량이 증가하여 도로에 차량들이 많아지면 인증과정 수행과 정보의 공유 등으로 인한 부담이 증가하게 된다. 뿐만아니라, 도메인내의 모든 차량의 V2V 인증에 개입하게 된다면 RSU의 부하는 상당하게 될 것이다. 제안하는 인증방식은 차량들이 V2V 인증을 수행할 때 RSU의 개입이 없이 주변 차량들의 도움으로 인증정보를 얻는다. 이로써 RSU는 초기 진입하는 차량과 도메인내로 들어와서 핸드오버가 발생하는 차량에 대해서만 인증을 수행하면 된다. 따라서 제안하는 V2V 인증 방식은 RSU의 개입을 줄여서 RSU의 부하를 감소시키는 효율적인 방법이 된다.

5-2 성능 분석

이 절에서는 제안하는 인증 방식의 성능을 RSU 및 자동차의 단위시간당 인증처리비용 측면에서 분석한다. 분석에는 차량 속도 변화에 따른 통신 환경의 동적 특성을 반영하였으며, IEEE 802.11p 기반 V2I/V2V 환경에서 현실적인 파라미터를 적용하였다[15]-[18]. 전파 출력 50 mW인 IEEE 802.11p RSU는 약 500 m 반경까지 도달하고 [15]-[17]의 실제 실험에서는 최대 1 km를 커버할 수 있다고 언급되어 있다. 또한 자동차 OBU(On Board Unit)의 전력 출력이 11 mW로 설정되었으며, 이에 따른 통신 반경은 250 m로 모델링 되어있다.

본 논문에서는 분석을 위하여 RSU 간 거리를 1000 m로 정하고 자동차의 통신 커버리지는 250 m로 고려하였다. T는 각 장치간에 메시지를 한번 전송하는 단위 비용, α는 암호학적 계산에 소용되는 단위 비용, λR은 단위시간당 두 개의 RSU사이를 주행하는 자동차의 수, λI는 단위시간당 RSU 도메인에 새로 유입되는 자동차의 수이고 N은 단위시간당 자동차의 커버리지 내에 있는 자동차의 수이다. 인증처리 비용은 RSU와 자동차가 각각 인증 수행을 위해 단위시간 당 처리하는 메시지의 수와 암호학적 계산 처리비용의 합계로 정의한다. 분석을 위해 T = 1과 α = 0.5를 적용하였다.

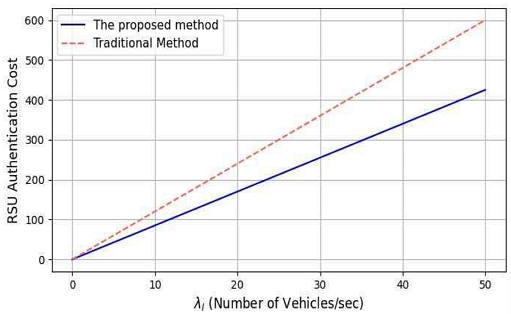

RSU의 인증처리비용을 살펴보면 RSU가 인증에 참여하는 경우는 자동차의 초기진입단계와 핸드오버가 발생하는 경우이다. 그림 2의 진입 단계에서 RSU의 인증처리비용은 (5T+2α)×λI이고 그림 4의 핸드오버시에 RSU의 인증처리비용은 (2T+α)×λI이 된다. 따라서 단위시간당 RSU의 인증처리비용은 (7T+3α)×λI이 된다. 기존의 방식을 사용할 경우 RSU의 인증처리비용은 두 경우 모두 RSU를 거치는 인증방식을 따르게 되므로 (5T+2α)×2×λI이 된다. 그림 5는 제안하는 방식이 인증서를 사용하는 기존의 방식에 비해 RSU에서의 인증처리비용이 더 낮음을 보여준다. 두 방식의 인증처리 비용의 차이는 RSU 도메인에 유입되는 자동차의 수가 증가할수록 커지게 된다. 이유는 제안하는 방식의 경우 V2V인증에 RSU가 개입하지 않으므로 차량이 증가하더라도 RSU의 인증처리비용에 영향을 덜 미치게 되기 때문이다. 따라서 도메인 내에서 많은 양의 자동차가 이동하는 RSU의 경우 인증처리 부담이 줄어드는 것을 알 수 있다.

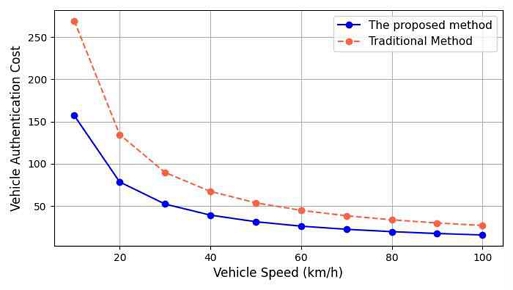

다음은 자동차의 인증처리비용을 분석해보자. 자동차는 처음 도로에 진입하여 IoV 시스템에 등록할 때와 핸드오버를 할 때 RSU와 인증을 수행하고 이후 도로에서 주변 자동차들과 만날 때 V2V 인증을 수행한다. 그림 2의 진입단계에서 자동차의 인증처리비용은 (3T+α)×C이 된다. 여기서 C는 단위시간당 자동차가 만나는 RSU의 수이다. 이 비용은 핸드오버를 할 때 자동차의 인증처리비용과 동일하다. 그림 3의 V2V 인증에서 자동차의 인증처리비용은 인증에 참여하는 두 차량에 대해 각각 (2T+α)×N과 (4T+α)×N이므로 평균 (3T+α)×2×N이 된다. 단위시간당 RSU 사이에 있는 자동차의 수가 λR일 때 이 중에서 자동차의 통신커버리지 250 m내에 자동차가 V2V 인증을 하는 이웃차량의 수는 N이다. 그러므로 단위시간당 자동차의 총 인증처리비용은 (3T+α)×C+(3T+α)×2×N = (3T+α)×(R+2N)이 된다. 기존의 방식을 사용할 경우 모든 V2V 인증이 RSU를 거치게 되므로 단위시간당 각 차량의 V2V 인증처리 비용은 (5T+2α)×2×N이 된다. 따라서 차량의 인증처리 비용은 (3T+α)×C+2N(5T+2α)이 된다. 그림 6은 차량속도에 따른 자동차의 인증처리비용을 보여준다. 자동차의 인증처리비용도 기존 방식에 비하여 제안하는 방식의 비용이 상당히 낮음을 알 수 있다. 또한 두 방식 모두 자동차의 처리비용은 주행속도가 증가함에 따라 점차 감소하였다. 이는 자동차의 주행속도가 빨라질수록 단위 거리 내 차량의 밀도가 줄어들고, 결과적으로 자동차의 통신범위 내의 이웃 차량 수, N이 감소하기 때문이다. 결과적으로 속도가 빠를수록 차량의 계산 및 통신 부담이 줄어드는 경향을 보여준다.

Ⅵ. 결 론

IoV는 자율주행차와 지능형 교통 시스템의 핵심 인프라로, V2V 및 V2I의 실시간 통신을 통해 안전하고 효율적인 교통 흐름을 실현하는 역할을 한다. 그러나 IoV 환경은 개방된 무선 네트워크 위에서 운영되며, 이로 인해 다양한 보안 위협과 인증 지연 문제가 상존한다. 특히, RSU에 의존하는 기존 인증 방식은 실시간성이 중요한 차량 간 통신 환경에서 인증 지연, 인증 실패, 부하 집중 등의 문제를 유발할 수 있어, 보다 경량화되고 자율적인 인증 방식에 대한 연구가 요구된다.

기존의 IoV 보안 프레임워크는 IEEE 1609.2 표준을 중심으로 CA과 RSU를 기반으로 한 PKI 인증 방식을 채택해왔다. 이는 높은 수준의 보안을 제공하지만, 실제 주행 환경에서는 차량의 고속 이동성, RSU의 불균형적 분포, 통신 오버헤드 등으로 인해 인증의 실시간성과 확장성 확보에 한계를 보인다. 이에 따라 차량의 V2V 인증 방식을 개선하고, 인증 기관 의존도를 줄이며, 실시간성을 확보할 수 있는 새로운 경량 인증 메커니즘의 필요성이 대두되었다.

본 논문에서는 IoV 환경에서의 실시간 통신과 보안을 모두 충족할 수 있도록, IEEE 1609.2 보안 프레임워크를 기반으로 하되 그 한계를 보완하는 경량화된 V2V 인증 방식을 제안하였다. 제안한 방식은 인증된 이웃 자동차의 도움으로 인증키를 제공받음으로써 RSU의 개입없이 차량 간 직접적인 상호 인증 절차를 통해 통신 지연을 최소화하고, RSU가 부족하거나 불안정한 환경에서도 안정적인 정보교환이 가능함을 보여주었다. 성능 분석 결과, 본 인증 방식은 기존 방식 대비 인증 지연시간을 감소시키며, RSU 의존도를 낮추고, 고속 이동 중에도 실시간 응답성과 보안성을 유지하여 IoV 환경에서의 확장성과 실시간성을 효과적으로 개선함을 확인하였다. 본 연구는 기존 방식과 달리, RSU 부재 시에도 차량 간 자율적인 인증을 가능케 하는 구조로 설계되었고 실시간성 확보와 인증처리 비용의 감소를 보여주어 기존 접근 방식이 지닌 인증 지연, 네트워크 부하 문제를 효과적으로 해결함으로써, 실제 도로 환경에서의 실용성과 적용 가능성을 높이고 분산적이며 확장가능한 인증 모델을 제시하였다. 향후에는 자동차의 이동형태를 주변 차량구성에 적용하여 V2V 인증의 효과를 높이도록 하는 연구를 이어갈 필요가 있을 것이다.

References

-

S. M. Karim, A. Habbal, S. A. Chaudhry and A. Irshad, “Architecture, Protocols, and Security in IoV: Taxonomy, Analysis, Challenges, and Solutions,” Security and Communication Networks, Vol. 2022, January 2022.

[https://doi.org/10.1155/2022/1131479]

-

X. Xie, B. Wu, and B. Hou, “BEPHAP: A Blockchain-Based Efficient Privacy-Preserving Handover Authentication Protocol with Key Agreement for Internet of Vehicles,” Journal of Systems Architecture, Vol. 138, 102869, May 2023.

[https://doi.org/10.1016/j.sysarc.2023.102869]

-

D. Suresh, Prashant V. Joshi, Parag Parandkar and K. M. Sudharshan, “An Improved Authentication Scheme for V2I Communication,” SN Computer Science, Vol. 5, 535, May 2024.

[https://doi.org/10.1007/s42979-024-02865-7]

-

M. Nahria, A. Boulmakoula, L. Karima and A. Lbath, “IoV Distributed Architecture for Real-time Traffic Data Analytics,” Procedia Computer Science, Vol. 130, pp. 480-487, 2018.

[https://doi.org/10.1016/j.procs.2018.04.055]

- S. H. Kwon and J. H. Lee, “Security Threats and Technology Trends for Autonomous Vehicle,” Magazine of Korea Institute of Information Security and Cryptology, Vol. 30, No. 2, pp. 31-39, April 2020

-

K. Kim, J. S. Kim, S. Jeong, J.-H. Park, and H. K. Kim, “Cybersecurity for Autonomous Vehicles: Review of Attacks and Defense,” Computers & Security, Vol. 103, 102150, April 2021.

[https://doi.org/10.1016/j.cose.2020.102150]

-

S. M. Farooq, S. M. S. Hussain, S. Kiran, and T. S. Ustun, “Certificate Based Security Mechanisms in Vehicular Ad-Hoc Networks based on IEC 61850 and IEEE WAVE Standards,” Electronics, Vol. 8, No. 1, 96, 2019.

[https://doi.org/10.3390/electronics8010096]

-

M. I. Ghafoor et al., “Privacy‑Preserving and Lightweight V2I and V2V Authentication Protocol Using Blockchain Technology,” Intelligent Automation & Soft Computing, Vol. 39, No. 5, pp. 783-803, 2024.

[https://doi.org/10.32604/iasc.2024.050819]

-

X. Feng, K. Cui, L. Wang, Z. Liu and J. Ma, “PBAG: A Privacy-Preserving Blockchain-Based Authentication Protocol With Global-Updated Commitment in IoVs,” IEEE Transactions on Intelligent Transportation Systems, Vol. 25, No. 10, pp. 13524-13545, October 2024.

[https://doi.org/10.1109/TITS.2024.3399200]

-

Q. Xie, Z. Ding, W. Tang, D. He, and Xiao Tan, “Provable Secure and Lightweight Blockchain-Based V2I Handover Authentication and V2V Broadcast Protocol for VANETs,” IEEE Transactions on Vehicular Technology, Vol. 72, No. 12, pp. 15200-15212, 2023.

[https://doi.org/10.1109/TVT.2023.3289175]

-

P. K. Sadhu, V. P. Yanambaka, S. P. Mohanty, and E. Kougianos, “Easy-Sec: PUF-Based Rapid and Robust Authentication Framework for the Internet of Vehicles,” in Proceedings of the 6th IFIP International Cross-Domain Conference on Internet of Things, Denton: TX, pp. 262-279, 2023.

[https://doi.org/10.1007/978-3-031-45882-8_18]

-

S. Mansour, A. Lauf, and M. El‑Said, “A Lightweight Mutual Authentication and Key Generation Scheme in IoV Ecosystem,” in Proceedings of 20th International Conference on Information Technology-New Generations (ITNG 2023), pp. 115-123, 2023

[https://doi.org/10.1007/978-3-031-28332-1_14]

-

H. Aliev, H. W. Kim, and S. Choi, “A Scalable and Secure Group Key Management Method for Secure V2V Communication,” Sensors, Vol. 20, No. 21, October 2020.

[https://doi.org/10.3390/s20216137]

-

S. Jayashree and S. V. N. Santhosh Kumar, “An Efficient Group Signature Based Certificate-Less Verification Scheme for Vehicular Ad-Hoc Network,” Wireless Networks, Vol. 30, pp. 3269-3298, April 2024.

[https://doi.org/10.1007/s11276-024-03709-1]

-

Y. Hu, T. Han, P. Wang, L. Wang, L. Zhang, and Z. Mou, “Research on the Deployment Model of Intelligent Highway Sensor Network under a Bilevel Programming Framework,” Digital Transportation and Safety, Vol. 4, No. 1, pp. 31-41, 2025.

[https://doi.org/10.48130/dts-0024-0028]

-

C.-S. Choi and F. Baccelli, “LOS Coverage Area in Vehicular Networks with Cox-Distributed Roadside Units and Relays,” IEEE Transactions on Vehicular Technology, Vol. 72 No. 6, pp. 7772-7782, 2023.

[https://doi.org/10.1109/TVT.2023.3238730]

-

L. Zhang, Y. Lu, N. Chen, P. Wang, W. Kong, Q. Wang, ... and Z. Mou, “Optimization of Roadside Unit Deployment on Highways under the Evolution of Intelligent Connected-Vehicle Permeability,” Sustainability, Vol. 15, No. 14, 2023.

[https://doi.org/10.3390/su151411112]

-

G. Twardokus, N. Bindel, H. Rahbari and S. McCarthy, “When Cryptography Needs a Hand: Practical Post-Quantum Authentication for V2V Communications,” in Proceedings of Network and Distributed System Security (NDSS) Symposium 2024, San Diego: CA, 2024

[https://doi.org/10.14722/ndss.2024.24267]

저자소개

1997년 8월:연세대학교 컴퓨터과학과(이학석사)

2001년 2월:연세대학교 컴퓨터과학과(공학박사)

2001년~2003년: 한국정보보호진흥원 선임연구원

2005년~2007년: 삼성전자 통신연구소 책임연구원

2007년~2011년: 충주대학교 전자통신공학전공 조교수

2022년~현 재: 가천대학교 소프트웨어교육센터 초빙교수

※관심분야:네트워크 보안, 이동통신망 보안, 정보보호