차량 네트워크 환경에서 차량주행특징을 고려한 클러스터 단위의 효율적인 보안 시스템

Copyright ⓒ 2025 The Digital Contents Society

This is an Open Access article distributed under the terms of the Creative Commons Attribution Non-CommercialLicense(http://creativecommons.org/licenses/by-nc/3.0/) which permits unrestricted non-commercial use, distribution, and reproduction in any medium, provided the original work is properly cited.

초록

도로에서 차량들이 주행할 때 자율주행 및 차량 제어 등에 필요한 정보를 서로 주고받게 되며, 이 정보는 비밀성과 무결성이 보장된 방식으로 안전하게 공유되어야 한다. 본 논문에서는 차량 네트워크에서의 실시간 통신과 보안 요구를 동시에 만족시키기 위해 차량의 주행특징을 고려한 클러스터 기반의 그룹키 관리 방식을 제안한다. 차량들이 도로 주행 중 일정 시간 동안 같은 방향으로 인접한 상태로 유지되는 물리적 특성을 활용하여, 자율적으로 그룹을 형성하고 안전하게 키를 공유할 수 있도록 설계하였다. 중앙 서버나 RSU(Road Siede Unit)에 의존하지 않고도 클러스터 단위로 효율적인 키 생성과 갱신이 가능하며, 차량의 주행에 따른 클러스터 변경 시 빠른 재인증과 키 교체가 이루어지도록 한다. 제안하는 방식은 RSU 중심 구조에 비해 키 갱신 횟수 및 통신 비용을 효과적으로 절감하는 평가결과를 보여줌으로써, 대규모 IoV(Internet of Vehicles) 환경에서의 확장성을 입증하였다.

Abstract

While driving, vehicles exchange information related to autonomous driving and vehicle control. This information must be securely shared to ensure confidentiality and integrity. This paper proposes a cluster-based group key management scheme to meet the real-time and security requirements of vehicular networks. Leveraging the physical proximity that vehicles share for a certain period during driving, the proposed scheme enables autonomous group formation and secure key distribution among vehicles. It supports efficient key generation and updates within each cluster without relying on centralized servers or Roadside Units (RSUs). When a vehicle transitions between clusters, rapid re-authentication and seamless key replacement are performed. This reduces handover delay and the overall burden on RSUs. The proposed method significantly decreases key update frequency and communication overhead compared to RSU-centric approaches, thereby enhancing scalability and robustness in large-scale IoV (Internet of Vehicles) environments.

Keywords:

Vehicular Networks, Group Key Management, Cluster-Based, Autonomous, RSU키워드:

차량 네트워크, 그룹키관리, 클러스터 기반, 자율적Ⅰ. 서 론

지능형 교통 시스템(ITS; Intelligent Transportation Systems)의 발전으로 도로 위 차량 간의 실시간 통신을 가능하게 하는 차량 네트워크(Vehicular Networks) 기술의 중요성이 날로 증가하고 있다. 차량 네트워크는 차량간(V2V; Vehicle-to-Vehicle) 및 차량-인프라간(V2I; Vehicle-to-Infrastructure) 통신을 통해, 도로의 안전성 향상, 자율주행 차량의 협력, 실시간 교통흐름 제어, 위험경고 전달, 효율적인 경로안내 등 다양한 분야에서 핵심 인프라로 자리 잡고 있다. 특히 도시화와 차량 증가로 인해 복잡해진 도로 환경에서는, 차량들이 실시간으로 주변 상황을 인식하고 협력함으로써 사고를 예방하고 교통 흐름을 최적화하는 기능이 점점 더 요구되고 있다[1]-[3].

차량 네트워크의 작동은 본질적으로 도로 위 차량들이 자율적으로 정보를 교환하고 상호작용하는 협력적 통신 구조에 기반하고 있다. 차량들은 위치, 속도, 급제동 여부, 교통 혼잡 정보, 기상 상황 등의 데이터를 지속적으로 주변 차량 및 인프라와 공유하며, 이를 바탕으로 도로 전체의 안전성과 운행 효율성을 높이고자 한다. 이러한 정보 공유가 효과적으로 이루어진다면, 충돌 위험을 사전에 인식하고 회피하거나, 교통 체증을 피해 경로를 우회하는 등 실질적인 이점을 기대할 수 있으며 자율주행의 핵심기술이 될 것이다.

하지만 차량 네트워크의 개방적이고 동적인 특성은 동시에 심각한 보안 위협을 수반한다. 인증되지 않은 차량이 허위 메시지를 전송하거나, 외부 공격자가 중간에서 메시지를 조작·변조하는 등의 공격은 심각한 교통 사고나 시스템 오작동으로 이어질 수 있다. 예를 들어, 가짜 사고 알림을 통해 특정 경로를 우회하게 만들거나, 특정 차량의 위치 정보를 추적하여 개인의 사생활을 침해하는 사례는 실현 가능한 위협 시나리오이다. 또한 악의적인 노드가 자율주행 차량의 판단 로직에 영향을 줄 수 있는 잘못된 데이터를 삽입할 경우, 물리적인 사고로 직결될 수 있다[2],[3].

이러한 보안 위협을 해결하기 위해서는 차량 네트워크 내에서 기밀성, 무결성, 인증성, 프라이버시 보호 등을 보장하는 보안 체계가 필수적이다. 현재까지 다양한 연구들이 이러한 요구를 충족시키기 위해 다수의 보안 기법을 제안해왔다. 대표적으로, 차량과 RSU(Road Side Unit) 간 상호 인증을 기반으로 하는 구조, ECC(Elliptic Curve Cryptography)를 활용한 경량 암호화, 블록체인 기반의 분산형 인증 및 감사 체계, 그리고 IEEE 1609.2와 같은 국제 보안 표준 등이 있다. 이러한 접근은 차량 네트워크의 보안을 일정 수준 이상 확보하는 데 기여했지만, 여전히 실시간성 보장, 시스템 확장성, 계산 및 통신 자원의 효율적 활용 등에서는 한계를 드러내고 있다.

특히, 차량들이 일정 시간 동안 동일한 도로에서 집단적으로 이동하면서 정보를 공유하는 구조에서는 개별 노드 간 통신보다는 그룹 통신이 더 효과적이다. 이때 중요한 역할을 하는 것이 바로 그룹키(Group Key)이다[3]. 그룹키는 일정 범위 내의 차량들이 동일한 암호 키를 공유하여 통신 메시지를 암호화하거나 서명하는 데 활용되며, 이를 통해 메시지의 기밀성과 무결성, 참가자의 인증을 효율적으로 확보할 수 있다. 그러나 차량 네트워크에서 그룹키를 효과적으로 생성하고, 이를 동적으로 변화하는 네트워크 내에서 안전하게 관리하는 작업은 여전히 해결해야할 과제이다.

전통적인 그룹키 관리 방식은 일반적으로 RSU나 TA(Trusted Authority)와 같은 중앙기관에 의존하여 키의 생성, 분배, 갱신, 폐기를 수행한다. 이 방식은 구조가 명확하고 관리가 쉬운 장점이 있으나, 고속 이동, 자주 변하는 네트워크 구성, 연결 불안정성, RSU 커버리지 한계와 같은 차량 네트워크의 특성에 취약하다. 예컨대, 차량이 RSU 간 영역을 빠르게 이동할 때마다 새로운 그룹키를 받아야 하며, 이는 통신 지연과 연산 비용을 증가시키고, 실시간성이 중요한 응용에서 성능 저하를 초래할 수 있다. 또한 블록체인 기반 방식에서도 RSU의 역할을 대체하는 노드가 그룹키 분배 및 검증을 담당하면서, 사실상 기존 구조의 중앙 의존 문제를 완전히 해결하지는 못하고 있다[3],[4].

더욱이 RSU 기반 키 관리 방식에서는 차량의 진입·이탈 시마다 키 갱신이 요구되므로, 그룹 크기에 따라 키 갱신 오버헤드가 선형적으로 증가한다. 이로 인해 네트워크 전체의 처리 부하가 증가하고, 차량 수가 많거나 밀도가 높은 도심 환경에서는 심각한 병목 문제로 이어질 수 있으며, 실제 응용에 적합하지 않다.

이와 같은 한계를 극복하기 위해, 본 논문은 차량 네트워크의 이동성과 협력 특성을 반영하여 클러스터(Cluster) 기반의 그룹키 관리 체계를 제안한다. 실제 도로에서 차량들은 일정 시간 동안 비슷한 속도와 방향으로 주행하며 자연스럽게 클러스터를 형성하게 된다. 이러한 차량 클러스터는 지속적으로 구성원이 바뀌는 RSU 단위보다 더 안정적이며, 지역적으로 유의미한 통신 단위로 간주될 수 있다. 따라서 본 논문에서는 RSU나 TA의 개입 없이, 차량들 스스로가 클러스터를 형성하고 그룹키를 생성·분배·갱신할 수 있는 자율적이며 경량화된 키 관리 방안을 설계한다.

본 논문의 주요 내용은 첫째, 기존 RSU 중심 그룹키 관리 구조의 한계를 분석하고 차량 이동성과 통신 특성에 최적화된 클러스터 기반 키 관리 필요성을 도출하였다. 둘째, 클러스터의 그룹키 생성, 클러스터 이동 등의 변화 대응 및 관리절차를 차량 위주로 설계하고 보안 요구사항 충족 여부를 분석하였다. 셋째, 제안 방식의 성능을 평가하여, 기존 방식 대비 효율성을 검증하였다.

논문의 구성은 다음과 같다. 2장에서는 차량 네트워크에서의 그룹키 관리에 대한 기존 연구 동향과 기술적 배경을 정리한다. 3장에서는 시스템 모델과 가정, 보안 요구사항을 정의하고, 4장에서는 제안하는 클러스터 기반 그룹키 관리 프레임워크를 상세히 설명한다. 5장에서는 보안성과 기능적 타당성을 분석하며, 6장에서는 성능을 평가한다. 마지막으로 7장에서는 결론 및 향후 연구 방향을 제시한다.

Ⅱ. 관련연구

차량 네트워크는 고속 이동성과 동적 토폴로지를 가지므로 인증, 기밀성, 무결성, 익명성, 추적 가능성 등의 보안 요구사항을 충족하는 것이 필수적이다. 최근 연구는 경량화된 인증 프로토콜, 블록체인 기반 메시지 검증, 클러스터 기반의 키분배, 핸드오버(Handover) 중 보안 유지 등 실시간성과 확장성을 동시에 고려한 기법 개발에 집중되고 있다[1],[2]. 특히 클러스터 기반 접근법은 그룹키를 활용하여 통신 효율성과 인증 오버헤드를 줄이는 데 효과적이다. 또한, 다양한 상황에 적응가능한 동적 키 갱신, RSU와의 안전한 키 분배, 차량 간 직접 인증 등의 이슈를 다루는 연구도 활발히 진행 중이다.

[3]에서는 차량 클러스터 기반 인증 및 키 관리 메커니즘을 종합적으로 조사하며, VANET(Vehicular Ad-hoc Network) 및 IoV(Internet of Vehicles) 환경에서 클러스터 기반 그룹키 관리에 대한 연구가 활발히 진행되고 있음을 보여주고 있다. 여기서는 클러스터의 키 배포 구조 전반을 조망하는 데 초점을 맞추고 있으며 그룹 구성의 동적성, 그룹키의 안전한 배포 및 갱신, 이탈 차량에 대한 키 폐기 등의 문제는 여전히 해결이 요구되는 도전 과제임을 설명한다[3],[5].

이런 문제를 해결하기 위해 블록체인 기반의 분산 키 관리, 동형암호를 활용한 키 교환, RSU 중심의 하이브리드 키 관리 방식 등 다양한 접근이 시도되고 있다. 특히 VDKMS (Vehicular Decentralized Key Management System)와 같은 분산형 프레임워크는 키 관리의 투명성과 신뢰성을 높이는 데 기여하였지만, 실시간성, 확장성, 계산 비용 측면에서는 여전히 개선의 여지가 있다[4]. [5]에서는 차량간 확장가능한 그룹키 관리방법을 제안하고 제안하는 키 재설정 알고리즘을 통해 노드가 그룹에 가입, 탈퇴하는 다양한 시나리오를 효율적으로 처리할 수 있도록 하였으나 암호알고리즘의 연산시간 감소에 집중하고 있다.

[6]에서는 다계층 인증 및 그룹키 관리 프레임워크를 제안하고 배치 인증과 탈중앙화 키설정(key establishment)을 통해 100대 차량 그룹에서도 빠른 인증 성능을 달성했다고 주장했다. 그러나 여전히 중앙 TA와 그룹 매니저 기반 접근에 의존한다는 한계가 있다. [7]에서는 IoV 환경이 악의적인 공격에 취약한 문제가 있으므로 그룹에 속한 차량이 해킹을 당하더라도 차량 간 지속적인 그룹키 합의를 통해 키 유출 이후에도 보안을 유지하는 사후 절충 전달 보안(Post- Compromise Forward Security) 기능을 제공하였다. 이 방식은 계산 복잡도와 통신 오버헤드를 줄이면서 동적 네트워크 환경에서 연속적인 키 재협상을 수행하도록 하였으나 RSU가 없는 환경에서는 키 합의과정이 느려질 수 있고, 자주 이동하는 차량 간에는 동기화 문제가 발생할 수 있다는 문제점이 있다. [8]에서는 V2I 아키텍처에서 인증의 효율성을 높이기 위해 해시 기반의 경량 익명 인증체계를 설계하였다. 이 체계는 ID, 비밀번호, 바이오 메트릭을 결합하여 사칭, 서비스 거부, 권한 있는 내부자 공격에 대한 저항력을 강화하였으나 V2I 통신에 최적화되어 있으며, V2V 통신 시나리오에는 직접 적용하기 어려운 문제점으로 인해 VANET의 전체적인 보안 요구를 포괄하지 못하고 있다.

[9]에서는 5G 지원 센서 네트워크에서 클러스터 기반 상호 인증과 키 갱신을 통합한 경량 프로토콜을 제안하여 RSU와 연동된 팩토리얼 트리 구조를 채택하고 PUF (Physical Unclonable Function)를 통해 보안성과 지연 감소를 추구하는 효율적인 지능형 교통 시스템 개발에 기여하고자 하였다. 그러나 이 프로토콜은 PUF 하드웨어 요구로 인해 현실 적용 시 추가 비용 및 환경 제약이 발생할 수 있으며, 클러스터 동기화 실패 시 키 갱신에 오차가 생길 여지가 있는 문제점을 가지고 있다. [10]은 차량 인터넷을 위한 공용 통신 채널에서 효과적이고 안전한 데이터 전송 메커니즘을 제공하는 것을 목표로 ECC를 기반으로 신원 인증 프로토콜을 설계하였으나 역시 PUF의 적용과 컨텍스트 기반 인증 알고리즘의 실제 차량 장착 비용이 높은 문제점을 가지고 있다.

Ⅲ. 차량 네트워크 모델 및 가정

3-1 시스템 모델

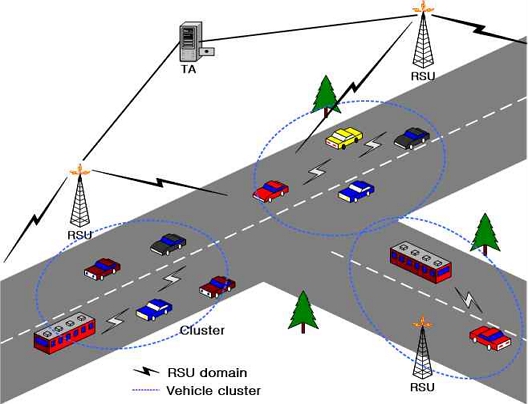

이 절에서는 차량 네트워크 모델에 대해서 알아보고자 한다. 논문에서 제안하는 모델은 그림 1과 같이 TA, RSU, 차량들로 구성된다. 각 구성 요소는 차량 네트워크 내에서 상호 보안을 확보하고 효율적인 통신을 지원하기 위한 고유한 역할을 수행한다.

TA는 차량 네트워크 내 모든 구성요소 간의 신뢰 기반을 제공하는 중심기관으로, RSU와 차량에게 디지털 인증서를 발급하고, 이를 바탕으로 인증의 최종 검증자 역할을 수행한다. 차량은 네트워크에 진입할 때 인접한 RSU를 통해 TA와의 인증절차를 완료한 후에 다른 차량이나 RSU와의 안전한 통신이 가능해진다. RSU는 도로변에 일정한 간격으로 설치된 고정 인프라 장치로서, 차량과 TA 간의 중계 역할을 수행할 뿐만 아니라, 실시간 교통상황, 위험경고, 자율주행 보조정보 등을 양방향으로 송수신한다. 각 RSU는 고유한 통신 커버리지를 가지며, 해당 영역을 도메인(Domain)으로 관리한다. RSU는 보안을 위해 서로 독립적으로 운용되며, 주행 중인 차량들이 안정적으로 통신하고 정보를 교환할 수 있도록 지속적인 연결성을 제공한다.

차량은 도로에 진입할 때 가장 인접한 RSU를 통해 TA와의 인증 절차를 수행한다. 이후 차량은 차량 네트워크에 참여할 수 있으며, 이동 중 현재 위치한 RSU의 커버리지를 벗어나 다른 RSU의 도메인으로 진입하게 되면 핸드오버를 수행한다. 주행 중인 차량들은 일반적으로 진행 방향과 속도가 유사한 차량들끼리 무리를 형성하며, 이를 클러스터라고 한다. 클러스터의 형성은 차량 간 통신 범위에 따라 결정되며, 클러스터 내 차량들은 공통의 그룹키를 공유하여 정보를 암호화하고 안전하게 교환한다. 일반적으로 RSU의 통신 커버리지는 차량의 통신 범위보다 크기 때문에, 하나의 RSU 도메인 내에는 여러 개의 차량 클러스터가 존재할 수 있다.

차량이 인증을 마치고 네트워크에 진입하면, RSU는 차량에게 자신이 관리하는 도메인 내의 그룹키 목록을 제공한다. 차량은 이 그룹키들 중 주변 이웃 차량들로부터 수신한 메시지를 검증할 수 있는 키를 선택함으로써 자신이 속한 클러스터를 식별하게 된다. 이후 사용하지 않는 나머지 그룹키는 폐기한다. 차량이 도로에서의 주행할 때 분기점에서 방향을 전환하거나 특정 클러스터를 이탈하게 될 경우, 새로운 클러스터에 진입하게 되고 해당 클러스터의 그룹키를 RSU 또는 이웃 차량으로부터 획득한다. 이와 같은 과정은 클러스터 간의 안전한 통신을 유지하기 위한 중요한 절차로, 차량은 새로 획득한 그룹키를 기반으로 클러스터 내 차량들과 암호화된 메시지를 안전하게 송수신할 수 있게 된다.

3-2 가정 및 요구사항

시스템 모델의 동작과 보안에 대하여 다음과 같은 가정을 한다.

- • TA는 완전히 신뢰할 수 있는 기관으로 가정하며, TA와 RSU 간의 통신채널은 안전하게 보호되어 있다고 가정한다.

- • 각 RSU는 TA의 관리하에 있으며, 물리적·논리적으로 독립적으로 운영된다. 각 RSU는 자체 도메인을 구성하고 독립적인 인증 및 키 분배 기능을 수행할 수 있다.

- • RSU와 차량은 TA로부터 사전에 인증서를 발급받은 것으로 가정한다. 본 논문에서는 인증서 발급 절차는 다루지 않으며, TA 및 모든 차량, RSU는 PKI(Public Key Infra- structure) 환경에서 동작한다고 가정한다.

- • 차량은 도로를 주행하면서 여러 클러스터로부터 메시지를 수신할 수 있으며, 이 중에서 수신 신호가 가장 강한 메시지를 선택해 자신이 속한 클러스터를 자율적으로 결정한다.

- • 차량 클러스터는 차량 간 수신 신호 세기와 위치 정보를 기반으로 자율적으로 형성되며, 클러스터 내에서의 그룹키 생성 방식은 기존 연구들을 따른다. 본 논문에서는 클러스터 형성 알고리즘 및 그룹키 생성 기법의 구체적인 절차는 다루지 않으며 성능분석에는 [5]의 모델을 참조한다.

- • 차량, RSU, TA 간 인증 절차에는 IoV 환경에 널리 사용되는 ECC 기반 알고리즘, 예를 들어 ECDSA(Elliptic Curve Digital Signature Algorithm) 등을 적용할 수 있다고 가정한다.

- • 차량은 분기점에서 도로를 이탈하거나 다른 도로로 진입할 수 있으며, 도로 상황에 따라 다양한 경로를 선택하며 주행한다고 가정한다.

- • 차량이 현재 RSU의 커버리지를 벗어나 인접한 RSU의 도메인에 진입하게 되면, 핸드오버가 수행된다.

제안하는 클러스터 기반의 그룹키 관리 방식이 안전하게 동작하기 위해서는 다음과 같은 보안 요구사항들이 충족되어야 한다.

- • 클러스터 그룹키는 인증된 차량에게만 제공되어야 하며, 인증되지 않은 외부 공격자가 그룹키에 접근할 수 없어야 한다. 클러스터는 고속 이동하는 차량으로 구성되며, 차량의 진입과 이탈이 빈번하므로, 클러스터에 차량을 편입시키기 전에 해당 차량의 신뢰성을 인증하고, 이후에 그룹키를 제공하는 절차가 반드시 수행되어야 한다.

- • 그룹키는 해당 클러스터의 구성 차량과 이를 관리하는 RSU만이 알 수 있도록 비밀성이 보장되어야 한다. 그룹키 공유 과정뿐 아니라, 클러스터 내 차량 간 메시지 교환 및 차량 네트워크 유지에 필요한 정보의 전송에서도 제3자가 내용을 추론할 수 없도록 충분한 암호화와 보안처리가 필요하다.

- • 인증을 거쳐 클러스터에 합법적으로 진입한 차량은 언제든지 그룹키를 제공받고 이를 활용할 수 있어야 한다. 특히 차량이 네트워크에 새로 진입하거나, 클러스터 간 이동을 수행할 경우에도, 지연 없이 안전하게 그룹키를 전달받아 원활한 통신을 이어갈 수 있어야 한다.

- • 클러스터가 하나의 RSU에서 다른 RSU로 핸드오버를 수행할 때, 클러스터 내의 모든 차량이 동시에 핸드오버 과정을 마칠 수 있어야 하며, 이로 인한 통신 지연은 최소화되어야 한다. 핸드오버 완료 후, 새 RSU는 클러스터 내 차량들의 신뢰성을 확인하고, 그룹키 및 관련 정보를 안전하게 공유할 수 있어야 한다.

- • RSU가 클러스터 내 모든 차량을 개별적으로 인증할 경우, 처리 부하가 급증할 수 있다. 이를 해결하기 위해 RSU의 인증 부하를 줄이면서도 클러스터내 모든 차량에 대한 인증을 효율적으로 처리할 수 있는 방식이 제공되어야 한다.

Ⅳ. 제안하는 클러스터 기반의 그룹키 관리 메커니즘

이 장에서는 도로를 주행하는 차량들이 일정 시간 동안 동일한 방향으로 함께 이동하는 특성에 주목하고, 이들 차량의 무리를 클러스터로 정의한다. 그리고 차량 간 정보 공유에 사용되는 그룹키를 기존의 RSU 단위가 아닌, 클러스터 기반으로 차량들이 자율적으로 공유하는 방식을 제안한다. 이에 따라 차량이 도로에 진입한 후 클러스터를 결정하고, 해당 클러스터의 그룹키를 제공받아 사용하는 전체 메커니즘을 설명한다. 구체적으로 차량의 최초 진입 시 그룹키 획득 과정, 클러스터의 그룹키 생성 과정, 클러스터 이탈 후 새 클러스터 진입에 따른 그룹키 갱신 과정, RSU에 대한 핸드오버 과정의 순서로 설명하고자 한다.

4-1 표기

다음은 제안하는 방식의 설명에 필요한 표기를 나타낸다.

- ∙ vi, i = 1,⋯,n: 임의의 차량 i

- ∙ rj, j = 1,⋯,n: 임의의 RSU j

- ∙ ck, k = 1,⋯,n: 임의의 클러스터 k

- ∙ vIDi, i = 1,⋯,n: 임의의 차량, vi의 식별자

- ∙ rIDj j = 1,⋯,n: 임의의 RSU, rj의 식별자

- ∙ cIDk k = 1,⋯,n: 임의의 클러스터, ck의 식별자

- ∙ CTinfo : 주행에 필요한 교통정보

- ∙ ts: 타임스탬프

- ∙ hash(•): 암호학적 일방향 해쉬 함수

- ∙ ∥: Concatenation

- ∙ CScl: 클러스터 내의 차량간에 사용되는 암호알고리즘 정보

- ∙ PuKi, PrKi: 차량 vi의 공개키와 이에 대응하는 비밀키

- ∙ rPuKj, rPrKj: RUS rj의 공개키와 이에 대응하는 비밀키

- ∙ gkk : 클러스터 ck에서 메시지 암호화에 사용되는 그룹키

- ∙ E(•)x: 키 x를 사용하여 암호화

- ∙ sign(•)x: 비밀키 x를 사용하여 공개키 알고리즘으로 서명

- ∙ CertPuKi: 임의의 차량 i의 공개키 PuKi에 대한 인증서

- ∙ CertrPuKj: 임의의 RSU j의 공개키 rPuKj에 대한 인증서

4-2 차량의 최초진입단계의 그룹키 확득

차량이 주행을 시작하여 차량 네트워크에 진입하기 위해서는 먼저 RSU 및 TA와의 인증 절차를 수행해야 한다. 인증이 완료되면 차량은 자신이 속할 클러스터를 결정하고, 해당 클러스터의 그룹키를 안전하게 획득해야 한다. 이 과정은 다음과 같다.

Step 1. 차량 vi는 RSU rj를 거쳐 TA와 인증하기 위해 CertPuKi와 ID의 해쉬값, ts를 결합하여 IDv를 생성하고 PrKi로 서명한 후 식 (2)의 Req-Init를 생성하여 rj로 전송한다.

| (1) |

| (2) |

Step 2. rj는 Req-Init를 TA로 전달한다. TA는 ts를 확인하여 재전송공격을 검증한 후 CertPuKi에서 vi의 공개키 PuKi를 추출하고 서명을 검증하여 vi를 인증한다. vi의 ID 대신hash(vIDi)를 기록하고 vi의 인증결과를 rj에 전달한다.

Step 3. rj는 TA로부터 vi에 대한 인증결과를 전달받고 vi로 전달한 그룹키가 있으면 그룹키와 클러스터 ID의 집합, set-gk와 암호알고리즘 정보, CScl를 vi의 공개키 PuKi로 암호화하여 E(GKcl) = E(set-gk∥CScl)PuKi를 생성한다. 전달할 그룹키가 없으면 E(GKcl) = NULL을 생성한다.

Step 4. rj는 E(GKcl)와 CertrPuKj, rIDj, ts를 결합하여 IDr를 만들고 rPrKj로 서명한 식 (4)의 Res-Init를 vi로 전송한다.

| (3) |

| (4) |

Step 5. vi가 Res-Init를 수신하면 CertrPuKi에서 rPuKj를 추출하여 sign(IDr)rPrKj를 검증하고 rj를 인증한다. vi는 비밀키 PrKi로 E(GKcl)를 복호화하여 rj 도메인 내의 그룹키 집합과 암호 알고리즘에 필요한 파라미터를 획득한다.

이제 차량 vi는 rj 도메인 내 클러스터들의 그룹키 정보를 얻었고 이 중에서 자기가 속한 클러스터의 그룹키를 결정하여야 한다.

Step 6. 차량 vi는 이웃 차량들이 보낸 도로정보의 브로드캐스트, BCk를 수신한다. 식 (5)와 같이 이 메시지는 클러스터 ck의 그룹키 gkk로 암호화되어 있다.

| (5) |

Step 7. vi는 rj로부터 받은 set-gk와 CScl 중에서 BCk를 복호화할 그룹키 gkk를 찾아내고 자기가 속한 클러스터 ck를 결정한다. 나머지 그룹키들은 삭제한다.

이로써 차량 vi는 클러스터 ck에 조인하게 되어 그룹키 gkk를 사용하여 주변 차량들이 보낸 메시지를 복호화할 수 있고 자기가 직접 중요정보를 gkk로 암호화 하여 클러스터 내의 주변 차량들에게 전달할 수 있게된다.

4-3 클러스터의 그룹키 생성

앞 절의 Step 3에서 RSU rj는 알고 있는 그룹키가 없으면 차량 vi에게 클러스터의 그룹키를 전달하지 못한다. rj가 소유한 그룹키가 없는 상황은 도메인내에 차량이 없다는 것이다. 이런 경우 vi는 클러스터 ID를 결정하고 rj와 직접 그룹키를 생성한다. 이때 vi와 rj는 ECDH(EC Diffie- Hellman) 등 기존의 키공유 알고리즘을 사용한다. rj는 도메인에 진입하는 차량에게 4.2절의 과정에 따라 생성된 그룹키를 set-gk로 생성하여 암호알고리즘 정보,CScl과 함께 전달할 수 있게 된다.

4-4 차량의 그룹키 업데이트

차가 도로를 주행하다가 분기점에서 방향을 전환하거나 도로를 빠져나가게 되면 기존에 속해 있던 클러스터에서 이탈하여 새로운 클러스터로 진입하게 된다. 클러스터가 변경되면 이전 클러스터에서 사용하던 그룹키는 더 이상 유효하지 않으며, 새 클러스터의 차량들이 정보를 송신하는 브로드캐스트도 복호화할 수 없게 된다. 이를 통해 차량은 클러스터 이탈을 인식하게 되며, 새 클러스터의 그룹키를 획득해야 한다.

Step 1. 차량 vi는 ID의 해쉬값과 이전 클러스터 cIDk의 해쉬값, ts를 결합한 후 이전 클러스터의 그룹키 gkk로 암호화 하고 식 (6)의 Req-GK를 생성하여 브로드캐스트한다.

| (6) |

Step 2. Req-GK를 수신한 주변 차량이나 RSU 중에서 클러스터 k의 그룹키 gkk를 가진 경우 이를 복호화할 수 있다. 이 노드는 vi에게 새 클러스터 l의 그룹키를 공유하기 위해 소유한 그룹키와 클러스터 ID의 집합, set-gk과 CScl를 생성하고 자기 ID의 해쉬값, ts와 결합한 후 gkk로 암호화하여 식 (7)의 Res-GK를 생성하여 vi로 보낸다.

| (7) |

Step 3. vi는 Res-GK를 받은 후 set-gk 중에서 주변 차량들이 보내는 브로드캐스트를 BCl를 복호화할 그룹키 gkl를 찾아내고 자기가 속한 클러스터 cl를 결정한다.

Step 4. vi는 일정시간 후에 gkk를 폐기한다.

vi에게 새 클러스터의 그룹키를 보내주는 것은 RSU나 주변 차량이 된다. RSU의 경우 소유한 모든 그룹키를 vi에게 보내주고 주변 차량의 경우는 사용중인 그룹키를 보내준다. 주변 차량이 그룹키 gkk를 알고있는 이유는 vi와 같은 클러스터 ck에 속해있던 선행 차량 중에 먼저 새 클러스터에 진입하여 그룹키 gkl를 획득한 차가 있을 가능성이 높기 때문이다. vi도 뒷따라 오는 차량에게 새 클러스터의 그룹키 gkl를 제공할 가능성이 높으므로 일정시간 후에 gkk를 폐기한다.

4-5 RSU에 대한 핸드오버

차가 주행중에 RSU 도메인을 벗어나 옆 RSU 도메인에 진입하게 되면 RSU 핸드오버를 수행하게 된다. 차량들은 클러스터를 이루면서 같은 방향으로 주행하는 특성을 가지므로 한 대의 차가 새로운 RSU의 도메인에 진입하여 핸드오버를 수행하게 되면 같은 클러스터에 속한 다른 차량들도 새로운 RSU에 진입하게 된 것이고 핸드오버를 수행해야 하는 상황이 된 것으로 볼 수 있다. 이런 경우 클러스터 내의 모든 차가 짧은시간 안에 한꺼번에 핸드오버를 수행하려고 하면 RSU는 동시에 많은 건의 핸드오버를 처리하여야 하므로 부담이 될 수 있고 이로 인하여 핸드오버 처리시간의 지연이 발생할 수 있게 된다. 따라서 개별 차량별로 핸드오버를 수행하기 보다는 클러스터의 선두차량이나 대표차량이 클러스터의 핸드오버를 수행하고 새 RSU에 그룹키를 제공하여 클러스터 내의 차량들이 이 그룹키를 사용하여 RSU와 정보를 공유할 수 있도록 하는 것이 효율적이다. 차량 vi가 클러스터 k의 선두차량으로 가장 먼저 새 RSU의 도메인에 진입했음을 감지하였다고 가정하고 다음 과정을 수행한다.

Step 1. 클러스터 ck에 속한 차량 vi는 RSU rj의 도메인에서 벗어나서 새 RSU rm의 도메인에 진입하였음을 감지한다. CertPuKi와 자기 ID의 해쉬값, 이전 클러스터 ID의 해쉬값, ts를 결합하여 IDHO를 생성하고 PrKi로 서명한 식 (9)의 Req-HO를 rm로 전송한다.

| (8) |

| (9) |

Step 2. rm은 Req-HO을 수신하고 CertPuKi에서 vi의 공개키 PuKi를 추출하여 서명을 검증하고 vi를 인증한다.

Step 3. rm은 CertrPuKm, rIDm, ts를 결합한 IDrHO를 만들어 rPrKm로 서명한 식 (11)의 Res-HO를 vi로 전송한다.

| (10) |

| (11) |

Step 4. vi가 Res-HO를 수신하면 CertrPuKm에서 rPuKm를 추출하여 서명을 검증하고 rm를 인증한다. vi는 자기가 속한 ck의 그룹키 gkk와 cIDk, CScl를 rm의 공개키 rPuKm로 암호화하여 E(GKk) = E(gkk∥cIDK∥CScl)rPuKm를 생성한다.

Step 5. vi는 E(GKk)와 hash(vIDi), hash(cIDk), ts를 결합하여 GKHO를 만들고 PrKi로 서명한 식 (13)의 Reg-GK를 rm에게 전송한다.

| (12) |

| (13) |

Step 6. rm은 Reg-GK를 수신하면, vi의 공개키 PuKi로 서명을 검증하고. 비밀키 rPrKm로 E(GKk)를 복호화하여 클러스터 ck의 그룹키 gkk와 cIDk, CScl를 획득하고, cIDk의 해쉬값을 hash(cIDk)와 비교하여 무결성을 확인한다. 클러스터 ck의 차량들에게 클러스터 핸드오버가 완료되었음을 알려는 메시지를 gkk로 암호화하여 브로드캐스트한다.

Ⅴ. 보안요구사항 분석

이 장에서는 제안하는 방식이 Ⅲ장의 요구사항을 어떻게 만족하는지를 보여주고자 한다.

5-1 그룹키 접근제어

클러스터의 그룹키는 인증을 받은 차량에 한하여 접근이 가능해야 하며, 권한이 없는 차량은 이를 소유하거나 사용할 수 없어야 한다. 제안하는 방식은 네 가지 상황에 따라 그룹키 분배 및 인증 메커니즘에 의해 그룹키의 접근제한을 보장한다. 첫째, 차량이 최초로 차량 네트워크에 진입할 때, 차량은 식 (2), Req-Init 메시지에 디지털 서명을 포함하여 전송하며, TA와 RSU는 해당 서명과 차량의 인증서를 검증함으로써 차량의 합법성을 확인한다. 인증을 마친 차량에 대해서 RSU는 도메인 내 클러스터들의 그룹키를 안전하게 분배한다. 둘째, 클러스터의 그룹키가 아직 생성되지 않은 상황에서, 차량이 RSU와 협력하여 최초로 그룹키를 생성하는 경우에는, 4.3절에서 기술한 바와 같이 차량과 RSU 간의 상호 서명검증을 통해 상호인증을 수행한 후, 안전한 키 생성 및 분배 과정을 진행한다. 셋째, 핸드오버가 수행될 경우, 클러스터의 선두 차량은 RSU의 인증서와 식 (11), Res-HO 메시지의 서명을 검증하여 RSU와 상호인증을 수행한 후, 현재 클러스터의 그룹키를 RSU로부터 안전하게 제공받는다. 넷째, 차량이 클러스터를 이탈하여 새로운 클러스터에 진입하게 되는 경우, 이전에 획득한 그룹키를 사용하여 새 클러스터의 그룹키를 제공받는다. 이전의 그룹키를 소유하고 있는 것은 앞의 세 과정에서 이미 인증되었음을 의미한다.

5-2 그룹키 및 메시지의 비밀성 보장

클러스터 그룹키의 비밀성을 보장하기 위해, RSU가 클러스터의 그룹키를 차량에 전달할 때에는, 해당 차량의 공개키PuKi로 그룹키를 암호화하여 전송한다. 차량의 공개키는 인증 시점에 RSU가 확보한 차량의 인증서 CertPuKi에서 추출된다. PuKi로 암호화된 그룹키는 해당 차량만이 보유한 비밀키 PrKi를 이용하여 복호화할 수 있으므로, 키의 비밀성이 보장된다. 두 번째로, 차량이 새 클러스터에 진입하여 그룹키를 업데이트하는 경우도 이전 클러스터의 그룹키 gkk를 사용하여 새 클러스터의 그룹키를 암호화하여 차량에게 전달된다. 이때, 이전 클러스터의 그룹키를 소유하고 있는 차량만이 새 그룹키를 복호화할 수 있으므로, 인증된 차량에게만 그룹키가 공유되도록 보장된다. 셋째, 핸드오버 시 차량이 RSU에게 그룹키를 전달할 때에는, RSU의 인증서에서 추출한 공개키로 그룹키를 암호화하여 전송한다. 대응하는 비밀키를 소유한 수신 RSU만이 해당 그룹키를 복호화할 수 있으므로, 키 전송 중의 비밀성도 유지된다.

클러스터 내에서 차량 간 메시지를 교환하거나 차량 네트워크 유지에 필요한 정보를 전송할 경우, 그룹키로 식(5), BCk형식으로 메시지를 암호화하여 전송하고 그룹키 gkk를 공유한 차량만이 해당 메시지를 복호화할 수 있으므로, 통신의 비밀성 역시 보장된다.

5-3 그룹키의 가용성

차량이 처음 차량 네트워크에 진입하는 경우에는 RSU를 통해 E(GKcl) = E(set-gk∥CScl)PuKi의 형태로 사용가능한 그룹키 집합을 전달받는다. 차량은 주변 차량과의 메시지 수신을 통해 자기가 속한 클러스터를 결정할 수 있게 되고 그룹키를 사용할 수 있게 된다. 새 클러스터에 진입하는 경우에도 즉시 선행 차량이나 RSU로부터 암호화된 새 그룹키를 전달받아 사용할 수 있게 된다.

5-4 핸드오버의 효율성과 신뢰성

제안하는 방식에서는 클러스터의 선두차량이 RSU에 대한 핸드오버를 수행하고 클러스터의 그룹키를 새 RSU에 암호화하여 전달한 후 이 결과를 클러스터의 나머지 차량들에게 전달한다. 이로써 RSU는 그룹키를 사용하여 클러스터 내의 모든 차량과 통신할 수 있고 각 차량은 별도의 개별 핸드오버 과정 없이 즉시 새로운 RSU와 통신을 시작할 수 있다.

이 방식은 다음과 같은 장점을 가진다. 우선 클러스터 대표 차량만 핸드오버를 수행하므로, 모든 차량이 각각 핸드오버하는 기존 방식보다 RSU의 처리 부하가 크게 줄어든다. 둘째, 개별 차량의 핸드오버 지연이 발생하지 않으며, 클러스터 단위로 신속한 통신 전환이 가능하다. 마지막으로 선두 차량이 암호화된 그룹키를 공유함으로써, 키 분배의 보안성과 효율성을 동시에 확보할 수 있다.

살펴본 바와 같이 제안하는 방식은 차량 클러스터의 이동성 관리와 그룹키 보안 분배 측면에서 RSU 단위의 방식 대비 우수한 성능을 제공할 수 있다.

Ⅵ. 성능 분석

이 장에서는 제안하는 메커니즘의 성능을 평가한다. 차량의 경우 RSU 단위의 그룹키 갱신비용보다 클러스터 단위의 그룹키 관리 비용이 효율적으로 동작하여야 한다. RSU의 경우 도메인내에 차량의 진출입으로 그룹키를 갱신하는 것보다 클러스터 진출입으로 그룹키를 갱신하는 비용이 효율적이어야 한다.

도로의 RSU간의 설치간격은 R, 갈림길의 간격은 L, 자동차의 통신커버리지는 d이며 RSU사이의 차량밀도는 D라고 하자. 차량 i의 주행속도 si는 차량간에 독립적이며 평균이 λ인 지수분포를 가지고 차량 i가 갈림길에서 클러스터를 이탈할 확률 pi는 독립적이며 구간[0,1]의 균등분포를 따른다고 가정한다. 차량 i의 초당 클러스터 이탈율은 식 (14)와 같고,

| (14) |

N대 차량의 초당 평균 클러스터 이탈률은 식 (15)가 된다.

| (15) |

RSU에 초당 진입하는 클러스터의 평균 수, g는 식 (16)과 같이 구할 수 있다.

| (16) |

한 차량이 초당 통과하는 RSU의 수는 si/R = 1/λR이므로 초당 RSU에 진입하고 진출하는 차량의 수, h는 식 (17)과 같다.

| (17) |

RSU에서의 그룹키갱신 단위비용은 Cr, 차량에서 그룹키 갱신 단위비용은 Cv라고 하자. RSU 단위의 방식은 RSU가 차량의 진출입할 때마다 그룹키를 갱신하고 차량은 RSU를 만날 때마다 그룹키를 갱신하므로 그룹키 갱신에 대한 총비용은 식 (18)과 같다.

| (18) |

제안하는 방식의 총비용은 식 (15)와 식 (16)을 이용하여 식 (19)와 같이 구할 수 있다.

| (19) |

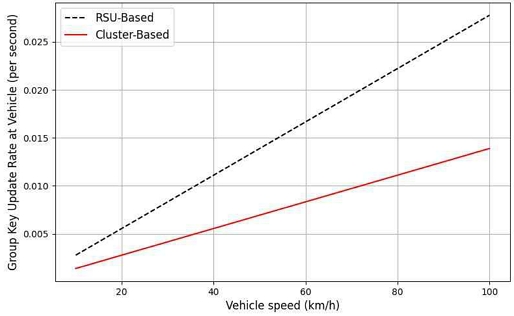

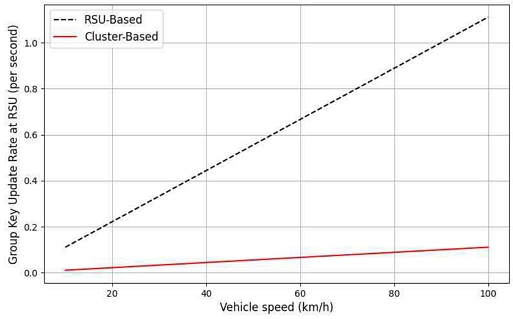

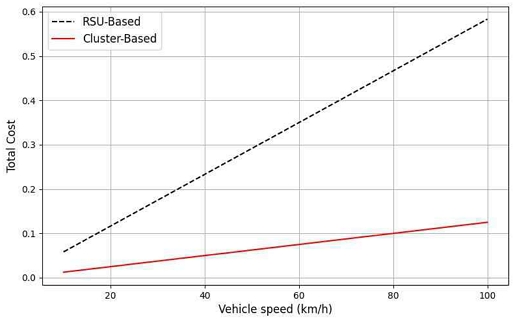

그림 2~그림 4는 위 식을 이용한 분석결과를 보여준다. 분석을 위하여 RSU 간 거리 R과 분기점 간 거리 L을 1000 m로 정하고 자동차의 통신 커버리지 d는 250 m로 하였다[11],[12]. RSU사이의 차량밀도는 D는 안정된 흐름의 밀도를 고려하여 10 대/km로 하고 이탈확률은 p = 0.5를 적용하였다[13].

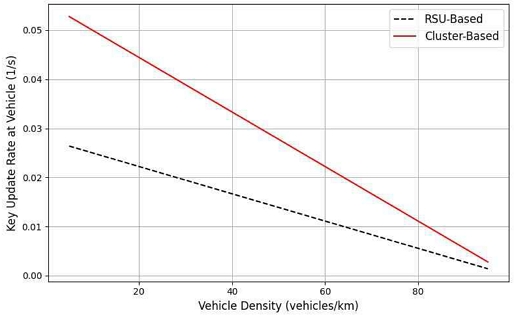

그림 2는 차량의 그룹키 갱신율을 비교하여 보여준다. RSU 단위로 그룹키를 관리하는 경우 차가 RSU를 통과할 때마다 그룹키를 갱신하고, 제안하는 방식은 차가 클러스터를 이탈할 때만 그룹키를 갱신한다. 그림에서는 차의 주행속도가 증가할수록 그룹키 갱신속도가 증가하는 것을 알 수 있다. 또한 RSU 단위로 그룹키를 관리할 때보다 클러스터 단위인 경우 갱신율이 상당히 감소하는 것을 보여준다.

그림 3에서는 RSU에서의 그룹키 갱신율을 비교하여 보여준다. RSU 단위로 그룹키를 관리하는 경우 차량이 통과할 때마다 그룹키를 갱신하고 클러스터 단위인 경우는 클러스터가 RSU를 통과할 때만 그룹키를 갱신하게 되므로 RSU 단위가 클러스터 단위의 경우보다 갱신율이 월등히 높은 것을 알 수 있다. 이 그래프는 안정된 흐름의 밀도를 고려한 것이고 차량의 밀도가 높아질 경우 갱신율은 더 차이가 나게 된다. 따라서 제안하는 방식에서 RSU는 키갱신율을 낮추고 차량 네트워크 관리에 집중할 수 있다.

그림 4에서는 그룹키 갱신에 대한 총비용을 보여준다. RSU와 차량의 키갱신 단위비용은 모두 1로 하였다. 그룹키 갱신이 RSU통과, 차량통과에 대해 이루어지는 RSU 단위보다 제안하는 클러스터 단위의 그룹키 갱신의 총비용이 훨씬 낮은 것을 알 수 있다.

실제 교통흐름 모델을 반영하고자, 차량밀도와 주행속도에 대하여 Greenshields 모델을 적용하면 두 변수간의 관계는 다음과 같은 식으로 표현된다[14].

| (20) |

여기서, s(d)는 밀도 d 일 때의 평균 속도, smax는 최대속도, djam은 정체밀도이다. 차량 밀도와 주행속도는 차량 밀도가 높아지면 차량 주행속도가 감소하고 밀도가 낮아지면 주행속도가 증가하는 역상관 관계가 있다.

그림 5는 식 (20)의 차량밀도와 주행속도의 관계를 고려하여 차량밀도에 따른 차량의 그룹키 갱신율을 비교하여 보여준다. 그림에서는 밀도가 증가할수록 차의 주행속도가 감소하므로 그룹키 갱신속도가 감소하는 것을 알 수 있다. 이 경우에도 RSU 단위로 그룹키를 관리할 때보다 클러스터 단위인 경우 갱신율이 상당히 감소하는 것을 보여준다.

Ⅶ. 결 론

차량들은 주행시에 자율주행 정보나 차량 제어 등에 필요한 정보를 공유하고 이 정보는 비밀성과 무결성이 보장된 방식으로 안전하게 공유되어야 한다. 이를 위해 RSU 및 차량들은 그룹키를 사용하여 정보를 암호화해 전달하는 것이 효율적이다.

본 논문에서는 차량 네트워크에서 차량이 클러스터를 구성하며 주행하는 특성과 고속 이동성을 고려하여, 기존 RSU 중심의 중앙집중형 키 관리 방식의 한계를 극복할 수 있는 클러스터 기반의 자율적 그룹키 관리 체계를 제안하였다. 차량들이 도로에서 일정 시간 동일한 방향과 속도로 주행하며 자연스럽게 형성되는 클러스터를 기반으로, 보다 안정적이고 효율적인 그룹키 생성 및 분배 메커니즘을 설계함으로써 실시간성, 확장성, 보안성을 동시에 만족시키고자 하였다.

제안한 방식은 RSU나 TA의 개입을 최소화하여 RSU는 키분배의 역할만을 수행하고 차량 간 자율적으로 그룹키를 생성하며, 차량의 진입·이탈 및 핸드오버 상황에 능동적으로 대처할 수 있도록 하였다. 특히 그룹키의 기밀성, 무결성, 인증성 등을 보장하는 동시에, 차량 단말의 연산 및 통신 오버헤드를 줄여 자원 효율성도 향상시켰다.

성능 평가를 통해, 본 프레임워크는 기존 RSU 단위 키 관리 방식에 비해 키 갱신 빈도와 오버헤드가 현저히 낮아졌으며, 네트워크 혼잡이나 고밀도 교통 환경에서도 안정적으로 동작함을 확인하였다. 또한, 클러스터 선두 차량을 통한 핸드오버 최적화는 그룹 전체의 통신 지연을 줄이는 데 효과적임을 보였다.

향후 연구에서는 실제 도로 환경에 기반한 시뮬레이션 및 테스트베드를 통해 제안방식의 실효성을 보다 심층적으로 분석하는 연구가 진행되어야 할 것으로 생각한다.

References

-

K. Km, J. Kim, S. Jeong, J. Park, and H. Kim, “Cybersecurity for Autonomous Vehicles: Review of Attacks and Defense,” Computers & Security, Vol. 103, April 2021.

[https://doi.org/10.1016/j.cose.2020.102150]

-

Q. Xie, Z. Ding, W. Tang, D. He, and X. Tan, “Provable Secure and Lightweight Blockchain-Based V2I Handover Authentication and V2V Broadcast Protocol for VANETs,” IEEE Transactions. on Vehicular Technology, Vol. 72, No. 12, pp. 15200-15212, June 2023.

[https://doi.org/10.1109/TVT.2023.3289175]

-

R. Nasir, H. Ashraf, and N. Jhanjhi, “Secure Authentication Mechanism for Cluster based Vehicular Adhoc Network (VANET): A Survey,” arXiv:2312.12925, , December 2023.

[https://doi.org/10.48550/arXiv.2312.12925]

-

W. Yao, Y. Liu, F. Deek, G. Wang, and Y, Wu “VDKMS: Vehicular Decentralized Key Management System for Cellular Vehicular-to-Everything Networks, A Blockchain ‑Based Approach,” in Proceedings of the 2023 IEEE Global Communicatons Conference, Kuala Lumpur: Malaysia, December 2023.

[https://doi.org/10.1109/GLOBECOM54140.2023.10437245]

-

H. Aliev, H. Kim, and S. Choi, “A Scalable and Secure Group Key Management Method for Secure V2V Communication,” Sensors, Vol. 20, No. 21, October 2020.

[https://doi.org/10.3390/s20216137]

- M. Afshar, N. Benchoubane, B. Cayoren, G. K. Kurt, and E. Ozdemir, “Multi-Layered Authentication and Key Management Scheme for Secure IoV,” CoRR, Vol. abs/2501. 06087, January 2025.

-

G. Xu, X. Yin, and X. Li, “ER-CGKA: Efficient and Robust Continuous Group Key Agreement Scheme with Post-Compromise Forward Security for IoV,” PLoS ONE, Vol. 19, No. 8, August 2024.

[https://doi.org/10.1371/journal.pone.0307867]

-

M. A. Saleem, X. Li, K. Mahmood, S. Shamshad, M. J. F. Alenazi, and A. K. Das, “A Cost-Efficient Anonymous Authenticated and Key Agreement Scheme for V2I-Based Vehicular Ad-Hoc Networks,” IEEE Transaction on Intelligent Transportation Systems, Vol. 25, No. 9, pp. 12621-12630, September 2024.

[https://doi.org/10.1109/TITS.2024.3383670]

-

X. Su and Y. Xu, “An Efficient Cluster‐Based Mutual Authentication and Key Update Protocol for Secure Internet of Vehicles in 5G Sensor Networks,” Sensors, Vol. 25, No. 1, 2025.

[https://doi.org/10.3390/s25010212]

-

S. Wang, Z. Fan, Y. Su, B. Zheng, Z. Liu, and Y. Dai, “A Lightweight, Efficient, and Physically Secure Key Agreement Authentication Protocol for Vechicular NetWorks,” Electronics, Vol. 13, No. 8, 2024.

[https://doi.org/10.3390/electronics13081418]

-

C.-S. Choi and F. Baccelli, “LOS Coverage Area in Vehicular Networks with Cox-Distributed Roadside Units and Relays,” IEEE Transactions on Vehicular Technology, Vol. 72, No. 6, pp. 7772-7782, January 2023.

[https://doi.org/10.1109/TVT.2023.3238730]

-

L. Zhang, Y. Lu, N. Chen, P. Wang, W. Kong, Q. Wang, ... and Z. Mou, “Optimization of Roadside Unit Deployment on Highways under the Evolution of Intelligent Connected-Vehicle Permeability,” Sustainability, Vol. 15, No. 14, July 2023.

[https://doi.org/10.3390/su151411112]

-

D. Mohammed and B. Horváth, “Steady-Speed Traffic Capacity Analysis for Autonomous and Human-Driven Vehicles,” Applied Sciences, Vol. 14, No. 1, 2024.

[https://doi.org/10.3390/app14010337]

-

M.-J. Hao and Y.-X. Zheng, “Highway Travel-Time Forecasting with Greenshields Model-Based Cascaded Fuzzy Logic Systems,” Applied Sciences, Vol. 15, No. 14, 2025.

[https://doi.org/10.3390/app15147729]

저자소개

1997년 8월:연세대학교 컴퓨터과학과(이학석사)

2001년 2월:연세대학교 컴퓨터과학과(공학박사)

2001년~2003년: 한국정보보호진흥원 선임연구원

2004년~2005년, 2009년~2012년: 코넬대학교 방문연구원

2005년~2007년: 삼성전자 통신연구소 책임연구원

2007년~2011년: 충주대학교 전자통신공학전공 조교수

2007년~현 재: 가천대학교 소프트웨어교육센터 초빙교수

※관심분야:네트워크 보안, 이동통신망 보안, 정보보호