사이버전 환경 하 ADS-B 신호를 이용한 무인기 상태 분류기법

Copyright ⓒ 2020 The Digital Contents Society

This is an Open Access article distributed under the terms of the Creative Commons Attribution Non-CommercialLicense(http://creativecommons.org/licenses/by-nc/3.0/) which permits unrestricted non-commercial use, distribution, and reproduction in any medium, provided the original work is properly cited.

초록

미래 사이버전 환경에서는 무인기 사용의 증가에 따라 악의적인 사이버 공격을 받는 무인기들이 다수 발생할 수 있다. 이러한 환경에서 사이버 공격을 받은 무인기는 추락하거나 공격자에게 나포될 수 있으며 상공에서 다른 기체와 충돌 할 수 있다. 본 논문에서는 사이버전 환경에서 무인기들의 ADS-B(Automatic Dependent Surveillance-Broadcast)신호를 이용하여 ADS-B 메시지들의 데이터 검증을 통해 무인기의 무결성을 탐지한다. 제안하는 기법을 통해 무인기의 사이버 공격 유무를 판단하고 어떤 공격을 받는지에 대한 분류방법을 제시한다. ADS-B 수신기가 설치된 관제소에서 ADS-B 송신기가 탑재된 무인기들로부터 신호를 받으며 주기적인 신호를 이용하여 위치정보를 계산하고 GPS 위치와 대조한다. 또한, ADS-B 메시지 내의 데이터를 통해 무인기의 상태정보를 분류한다. 제안하는 분류기법을 통해 미래의 무인기 운용에 있어서 관제소의 사이버 공격 판단 및 안전한 관제에 기여한다.

Abstract

In the future of cyber warfare, as the make use of UAVs increases, a number of UAVs malicious cyber attacks can accur frequnetly. In this environment, UAVs have been attacked by cyber attacks may crash or be captured and collide with other aircraft. In this paper the integrity of UAV is detected by verifying the data messages using ADS-B system. Through the proposed scheme, it is determined whether or not UAV have been attacked by cyber attacks and a classification method for what type of attack is provided. At the ground control station where the ADS-B receiver is installed, it receives signals from UAVs with ADS-B transmitters, calculates location information using periodic signals based on TDoA, and compares them with GPS signals. Also, the status information of UAV is classified through the status information in ADS-B message. Through the proposed scheme, it will contribute to the cyber attack judgment and safe tracking of the control center in the operation of the UAV.

Keywords:

Classification, ADS-B, UAV, Cyber Attack, Information Security키워드:

분류기법, 자동종속감시시설 방송, 무인항공기, 사이버공격, 정보보안Ⅰ. 서 론

무인기는 저렴한 가격과 숙련된 조종사의 인명 손실을 대체할 수 있는 최적의 군사용 기체이다. 무인기는 군사적인 목적뿐만 아니라 현재는 민간분야에서 농업, 구조, 해안 감시, 고화질 사진과 영상 촬영, 소방 방재, 건축 자료수집 등 다양한 분야에서 넓게 사용되고 있다. 이러한 무인기의 활용도는 최근 사용량이 급증하고 있으며 2022년 무인기 시장규모는 약 7조원에 달할 것으로 예측된다.

무인기는 조종석에 사람이 탑승하지 않고 지상통제소에서 원격제어를 통해 운용되기에 광각 받고 있다. 무인기는 탑재된 센서체계를 통해서 원격 조종자가 조종하거나 무인기가 자동으로 운용되는 시스템이다. 그러므로 효율적인 무인기 운용에 있어서 센서 성능의 영향이 중요하다. 그리고 무인기는 무선통신 기반의 시스템이기 때문에 주변 환경의 영향에 민감하다. 특히 사이버전 환경에서는 GPS 재밍이나 스푸핑 등의 통신공격에 취약하다. 무인기의 가장 큰 결함은 무인기의 SWaP(Size, Weight and Power)문제이다. 베터리와 무인기에 탑재하는 부품의 무게 제한으로 무인기의 하드웨어 처리용량이 극히 제한되며 무인기내에 보안장치를 설치하기 어렵다. 그러므로 민간분야에 활용되는 무인기는 대부분 암호기술을 적용되지 않으며 무인기의 보안 또한 외면되고 있다.

군사 분야에서는 치명적인 문제가 있다. 군사적 무인기가 사이버 공격으로 인해 나포될 경우 2014년 미국의 무인기가 이란에게 탈취된 사건과 같이 무인기의 제원이 노출되기 쉽다. 특히 암호 장비 및 암호시스템이 노출될 경우는 군사도메인의 암호체계 모두를 변경해야 하는 상황이 생겨날 수 있다. 그러므로 무인기를 안전하게 운용하는 것이 매우 중요하다. 무인기가 사이버 공격으로부터 피해를 최소화하기 위해서는 다양한 사이버 위협으로부터 무인기들의 공격 여부를 신속히 탐지하고 무인기의 정보를 식별하는 것이 필수적이다.

현재 무인기의 안전한 관제를 위해 다양한 해결방법들이 제안되고 있다. 레이더를 이용하여 무인기의 무게를 기반으로 비정상 무인기를 식별하는 방법[1], 배열안테나를 이용하는 방법[2], 카메라를 이용하는 방법[3]이 있다. 하지만 상기한 무인기를 식별하는 것은 무인기의 물리적인 상이성을 파악하는 것이 목적이며 레이더, 카메라 등은 무인기의 탐지거리 제한, 악천후에 취약하며 무엇보다도 무인기에 탑재하기에는 무게 문제가 발생한다. 이외에 유인기의 관제기술인 ADS-B 시스템을 소형화하여 무인기에 탑재하는 방안이 연구되었다[4]. 하지만 무인기의 물리적인 형태에 따른 탐지기법은 연구되고 있지만, 무인기의 사이버 공격을 판단할 수 있는 기법이 없으며 사용되고 있는 무인기에 결함이 발생했을 때 무인기의 상태를 파악하여 문제에 따라 대응해야 한다.

본 논문에서는 하드웨어 변경이나 무인기에 추가되는 장비의 탑재 없이 지상통제소에서 제안하는 분류기법을 통해 무인기의 상태를 탐지한다. 제안하는 방법은 ADS-B 환경에서 무인기의 데이터 검증을 통해 무인기를 탐지하고 사이버 공격의 종류별 특징을 분석하여 무인기 상태를 판단하게 된다. ADS-B 수신기가 설치된 관제소가 무인기들이 송신한 ADS-B의 메시지들을 수신하여 수신한 무인기의 위치와 수신된 데이터를 TDoA(Time Difference of Arrival)로 계산하여 대조한다. 두 위치정보의 일치 여부를 근거로 무인기의 정상 유무를 분류하고, ADS-B 메시지 내의 무인기 ID와 속도를 통해 비인가 무인기와 추락한 무인기를 판단하게 된다. 본 논문에서 제안하는 기법을 통해 무인기를 안전하게 운영하는데 기여 할 것이다.

Ⅱ. 관련연구

2-1 ADS-B

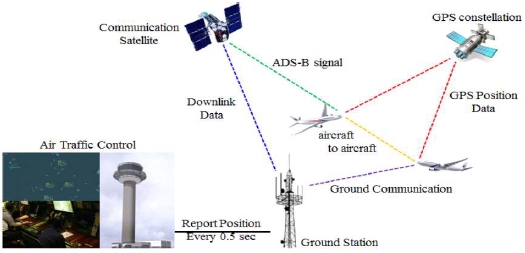

현재 상공에서 운용하는 무인기의 증가는 레이더, 음성통신과 같은 기존 감시 및 관제기법으로 대체하기 어렵고, 제시된 ADS-B는 기체에 탑재시켜 실시간 데이터와 GPS 위치정보를 ADS-B 수신기에게 전송해주는 방식으로 운용된다. 항공기와 항공기, 항공기와 지상통제소 간에 데이터링크를 통해서 항공교통정보와 비행 정보를 공유하여 항공교통관제 및 상공의 상황 정보와 기체 간 충돌방지를 예방하는데 효과적인 기법이다. ADS-B는 국제민간항공기구에서 정한 주파수 영역인 1,090Mhz 방식을 사용하고 있다[5].

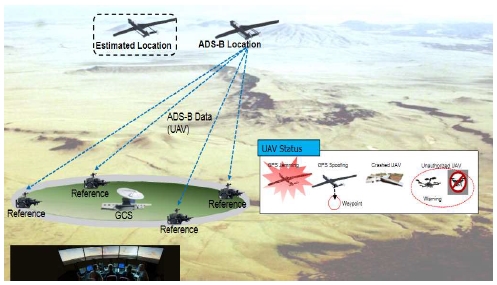

그림 1에서 보는 것과 같이 공역에서 ADS-B 송수신기를 탑재를 한 기체가 운용중인 경우에 활용된다. ADS-B 신호는 ADS-B OUT과 ADS-B IN이 있으며 ADS-B OUT은 항공기에서 데이터가 나가는 것을 의미하고 ADS-B IN은 반대로 항공기로 데이터가 들어오는 것을 의미하며, ADS-B 수신기를 탑재한 지상통제소에서 공역의 모든 ADS-B 송신 신호를 탐지하여 관제한다. 지상통제소는 수신된 ADS-B 정보를 가지고 공역 정보를 기체에게 전달할 뿐만 아니라 항공 통제에도 사용한다.

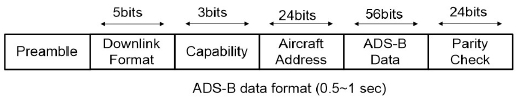

그림 2에서 보는 것과 같이 ADS-B메시지의 프레임은 112비트의 크기로 구성되며 Preamble, Downlink Format, Capability, Aircraft Address, ADS-B data, Parity Check로 구성된다. Preamble은 메시지 송신 시작을 표시하는 데이터이며 Downlink Format은 메시지 타입을 나타내는 데이터이다.

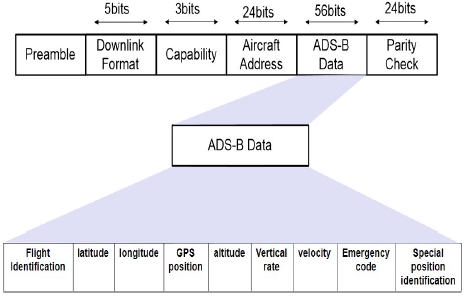

Capability은 기체의 ID를 나타내며 ICAO에서 인가 되었는지를 표시하는 데이터다. Aircrafts Address는 지상통제소와 비행기 간에 정보를 교환하며 기체간 상호 식별을 위해 사용되는 비행기 주소이다. ADS-B Data는 56비트의 길이를 가지고 있으며 비행기의 상태, 속도, 고도, 위치 등의 위치정보를 표시한다.

구체적인 ADS-B Data의 구성은 그림 3에서 확인할 수 있으며 여기서 주목해야 하는 구성요소는 Emergency mode이다. Emergency mode는 무인기의 비상상황을 대비하여 구성되었다. 긴급 상황(Emergency), 통신두절, 불법 신호 (Unlawful Interference), 연료 부족(Minimum fuel), 의료(Medical) 등의 이상 현상을 판단하여 발송된다. 마지막으로 데이터의 오류 검출을 위해 24비트의 길이로 구성된 Parity Check가 있다. ADS-B 시스템은 0,5 ~ 1초의 주기로 자동으로 메시지를 방송한다. 관제소에서는 탐지거리가 400km로 넓은 영역을 감시할 수 있다. 이 외에 주변 환경과 기상에 영향에 큰 영향을 미치지 않고 ADS-B 신호를 송/수신 장치만 설치하면 감시할 수 있어 무인기에 매우 적합하다.

2-2 MLAT 시스템

MLAT는 Multilateration의 줄임말로서 흔히 위치측량에 대표적으로 쓰이는 기법이다. 쌍곡선(hyperbola) 또는 쌍곡면(hyperboloid) 위치 측정법을 사용하는 방법이며, 최소 4개 이상의 신호를 이용하여 수신기와 다수의 송신 기간의 시간 도달 차이(TDoA: Time Difference of Arrival)를 측정하는 기법이다. 신호가 3개일 경우에는 2차원 측량만 가능하다. 그러므로 본 논문에서 고려하는 공역에서는 기체의 고도에 따른 위치가 가장 중요하기 때문에 4개 이상의 신호가 필요하다. 계산원리는 하나의 특정 수신기를 기준으로 설정하여 기준 수신기와 나머지 수신기에 도착하는 신호의 차이가 발생하는 것을 활용하게 된다. 첫 번째 수신기를 기준으로 도달 시간의 차이를 측정하는 거리기반 위치 인식 기법이며 시간 차이를 고려한 후 쌍곡선의 교점을 비선형 최소제곱법을 통해 계산하는 방식이다[6].

Ⅲ. 분류기법

3-1 무인기의 사이버공격 유형

무인기의 대표적인 사이버 공격은 GPS 재밍, GPS 스푸핑 공격이 있다. GPS 재밍은 GPS가 사용하는 주파수로 전파방해 신호를 발사하여 GPS 수신을 방해하는 공격행위이다. 무인기의 GPS 재밍은 공격자가 근거리에서 강한 출력의 신호를 송출하여 무인기가 GPS 신호의 수신을 방해하는 대표적인 기법이다. 공격을 받은 무인기의 GPS 신호를 분석해보면 노이즈가 갑작스럽게 증가하고 GPS 신호 세기는 감소하는 현상이 나타난다[8]. 결과적으로 GPS 신호를 수신하지 못하기 때문에 메시지에 위치 신호가 손실되거나 나오는 위치 오차가 크게 변동하는 증상이 발생하고 무인기의 경로 이탈 현상도 발생한다. 하지만 일정한 경로에 따라 이동하지 않으며 공격받은 지점에 고정 된다.

두 번째 대표적인 사이버 공격은 GPS 스푸핑이다. 스푸핑 공격은 GPS 주파수 대역을 사용하는 부분에서 GPS 재밍과 유사한 방법이지만 차이점은 GPS 신호를 변조시켜 송출하여 GPS 수신기가 변조된 신호를 GPS 신호라고 받아들이게 되는 공격이다. GPS는 민간용 C/A코드 신호를 통해 공개적으로 신호구조가 공개되어 있으며 코드가 암호화되어 있지 않다. 그러므로 GPS 신호는 쉽게 변조 신호를 생성할 수 있는 특징을 가진다. 무인기 GPS 스푸핑의 공격목적은 대부분 항법 정보 메시지의 일부 신호만 변조하여 공격자가 원하는 지점으로 이동시키는 것이다. 무인기가 GPS 스푸핑 공격을 받게 되면 일정한 경로 변경이 일어나게 되고 메시지의 위치정보와 실제 위치정보가 다른 현상이 발생한다[9]. 성공적인 GPS 스푸핑 공격을 위해서는 공격자가 무인기의 GPS 위치를 획득해야 원하는 지점으로 이동시킬 수 있다. GPS 스푸핑의 대표적 사건으로는 2011년 이란 상공에서 비행 중인 RQ-170 무인기가 나포되어 리버스 엔지니어링 기술로 인해 복제가 진행된 사례를 볼 수 있다. 이란에서는 GPS 변조 신호를 이용하여 스푸핑 공격을 통해 나포되었다고 주장하고 있다.

무인기가 재밍이나 스푸핑등과 같은 사이버 공격을 받게 되면 기체의 항법 정보를 인식하지 못하게 된다. 특히 도시환경이나 항공기가 밀집한 영공에서는 충돌문제가 발생 되고 산악 환경에서는 고도를 잘못 인식하여 산지에 추락할 가능성이 크다.

3-2 무인기의 사이버 공격 유무 판단

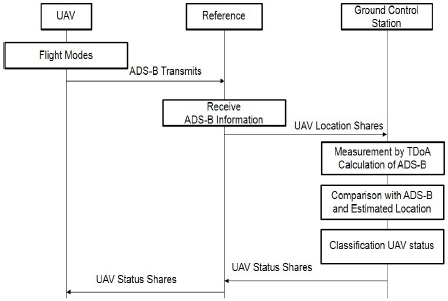

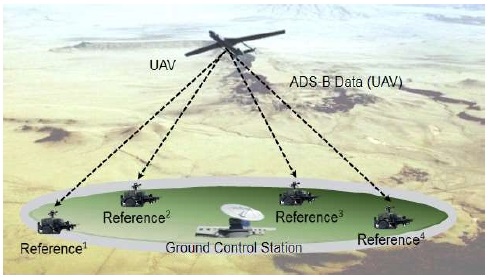

무인기 상태 분류를 위한 개념은 아래와 같다. 먼저, 지상에서 서로 시간 동기화된 4개의 노드와 그 노드들의 중앙에 지상통제소(Ground Control Station)가 위치한다.

지상통제소와 4개의 노드는 각각 동기화되어 공유된 신호를 받으며 ADS-B 수신기를 탑재하였다고 가정한다. 각 노드들이 받은 신호를 바로 지상통제소에 전달하여 지상통제소에서 신호를 처리하는 과정을 거친다. 상공에서 비행 중인 임의의 무인기가 신호를 보낸다면 지상통제소에서는 그 신호를 통하여 TDoA 기법을 통해 ADS-B 데이터에서 송출되는 위치정보와 4개의 노드를 통해 계산된 위치를 비교 분석한다. 이를 통해 무인기의 위치정보를 분석하여 실제 위치와 차이가 발생할 경우의 무인기는 사이버 공격을 받는 상태라고 판단한다.

작동 원리는 그림 4와 같으며 크게 3개의 영역에서 진행된다. 먼저, 상공의 무인기는 ADS-B 수신기가 탑재된 상황에서 주기적으로 신호를 공유한다. 4대의 지상 노드는 수신된 ADS-B 메시지를 바로 지상통제소로 전송한다. 지상통제소는 수신된 신호들을 TDoA 기법으로 계산하여 ADS-B 데이터에서 위치정보와 비교하여 무인기의 사이버 공격 여부를 판단한다. 사이버 공격을 받는 상황이라면 상공에서 비행 중인 기체들에게 상황인지 및 충돌을 방지하기 위해 분석된 정보를 ADS-B 송신기로 송출하며 공유한다.

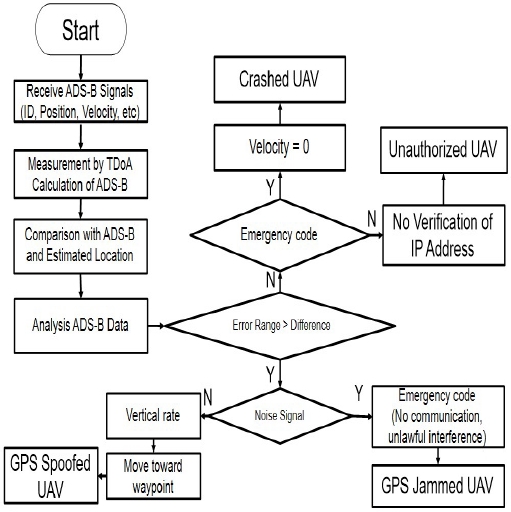

3-3 무인기의 상태 분류

무인기의 상태 분류의 개념도는 그림 5와 같다. GCS에서 일련의 절차를 거쳐 네 가지의 다른 UAV 상태를 분류한다. 분류하는 방법은 앞에서 언급된 사이버 공격이 아니라면 즉, 두 위치정보 간의 차이가 없는 경우에는 비인가 무인가나 추락 무인기 또는 정상적인 무인기로 판단할 수 있다. 지상통제소에서는 그림 6과 같은 절차를 거치게 된다. 먼저 상태 분류를 하기 위해서는 지상통제소에서 ADS-B 탑재된 기체들의 신호를 수집한다. 신호 내에는 앞서 설명한 것과 같이 무인기 상태를 분류하기 위한 정보들이 탑재되어 있다. 그리고 난 후 UAV의 TDoA 위치 계산한 값과 ADS-B 내의 위치를 비교 계산한다. GPS의 오차는 상용 장비의 경우 최대 30m 오차가 발생한다. 하지만 이때 무인기가 사이버 공격을 받는 상태라면 30m 이상의 오차가 날 것이다. 이러한 오차가 발생하지 않은 경우는 응급 신호의 송출 여부를 확인한다. 추락 무인기 같은 경우에 신호 두절 및 연료 고갈로 인해 응급 코드가 발생하게 되고 속도 또한 0으로 신호가 지속 반복될 것이다. 응급 코드에 불법 신호가 있는 경우에는 지상통제소에서 해당 무인기의 ID를 추적하여 소지 여부를 확인한다. 반대로 GPS 오차가 크게 발생한 경우에는 신호의 노이즈 유무를 확인한다. 그리고 난 후 노이즈가 없는 경우에 관성계 오류 유무를 확인하고 GPS 신호가 도착지점으로 이동 여부를 확인한다. 반대로 노이즈가 생기는 경우는 응급 신호를 확인하여 통신 두절과, 불법 신호가 송출되는지 확인한다.

사이버전 환경에서는 네 가지 상태의 UAV가 존재한다. 각기 다른 상태의 UAV를 표로 정리하면 표 1과 같다. 첫 번째 무인기의 상태는 추락한 상태이다. 만약에 무인기가 추락한다면 자체 소프트웨어의 판단을 통해 Emergency code를 송출한다.

송출되는 기준은 Emergency code내의 연락 두절 상황과 연료 부족 상황이 있다. 그리고 무인기가 추락하게 된다면 고도가 일정 값에 머무르게 되며 무인기의 관성계가 0을 가리키며 속도 또한 0이다. GPS 위치와 TDoA 위치가 같고 정상 착륙을 하지 않았다면 추락한 무인기로 판단할 수 있다. 반대로 무인기가 Emergency code를 송출하지 않는 상황에서 고도와 속도가 고정되어 있다면 정상 착륙하였다고 판단할 수 있다. 하지만 이때에는 지상통제소에서 인가되어있는 ID로 비행해야지만 정상이라고 확정할 수 있다. 두 번째의 경우는 비인가 무인기를 판단하는 방법이다. 비인가 무인기가 송출하는 메시지에 담은 ID가 ICAO에서 정한 데이터베이스에 존재하지 않는 경우이다. 이는 지상통제소에서 유지하고 있는 Flight ID 목록 중에 일치하는 값이 없으면 인가되지 않은 비인가 무인기로 판단할 수 있다. 그러므로 인가되지 않았기 때문에 어떠한 상황이 발생할 수 있어 즉각 대응이 필요하다.

세 번째 경우는 TDoA로 계산된 값과 ADS-B에서 송출되는 위치 간의 차이가 있는 경우인데 이 경우에는 GPS가 실제 위치와 다른 상태이며 GPS가 정상적으로 작동하지 않는 상태이다. 이러한 상황에서는 사이버 공격을 받는다고 판단할 수 있으며 두 개의 상태가 존재한다. 바로 GPS 재밍 공격과 스푸핑 공격이다. GPS 재밍 공격은 무인기의 GPS 정보에 노이즈 신호로 인해 부정확한 위치를 나타낸다. 또한, Jamming detector를 통해 검출되는 노이즈 신호 세기가 높고 노이즈 신호가 일정 시간 동안 반복되어 방사된다면 ADS-B 데이터 내 통신 두절과 불법 신호로 인해 Emergency code를 송출한다. 재밍 공격으로 관성계 오차는 발생하지 않는다. 이에 반해 GPS 스푸핑 공격은 공격받는 무인기가 변조된 GPS 위치정보로 이동하게 만든다. 공격받는 시점부터 경로를 이탈하여 공격자가 정한 지점으로 이동한다. 즉, 목적지로 이동하게 되는데 공격자가 원하는 지점으로 이동하기 위해서는 상공의 무인기의 위치정보를 변조하여 원하는 지점으로 이동시키게 된다. 그러므로 실제 위치와 GPS 내 위치의 차이가 발생하게 된다. GPS 스푸핑의 가장 큰 특징은 관성계의 오차가 발생하는 것이다. 이는 무인기가 원하는 지점으로 이동하기 위해서 즉각적인 각도 변화가 생기기 때문이다[11]. 하지만 응급 신호는 송출하지 않는다. 이러한 네 가지 상태를 근거로 상공에 비행 중인 UAV가 송출하는 ADS-B 신호를 이용하여 상태정보를 분류할 수 있다.

Ⅳ. 모의실험

4-1 모의실험 환경

본 논문에서는 사이버전 환경을 가정하여 Matlab2019a 프로그램을 사용하여 진행하였다. 프로그램에서 3차원을 가정하여 지상에 4개의 지상노드와 1개의 지상통제소 그리고 지상통제소를 기준으로 상공에 무인기 1기를 배치하였다. 지상통제소는 (0, 0)에 위치하였고 각 지상노드는 지상통제소를 기준으로 동서남북 기준으로 2km 거리에 위치하였다. 무인기의 사이버 공격을 가정하기 위해서 ADS-B의 위치정보는 임의의 랜덤 값을 부여하여 조작하였다. 지상통제소에서는 4개의 지상노드에서 받은 ADS-B 신호를 이용하여 TDoA로 위치정보를 추정하였다. 무인기가 비행하는 동안 30초를 기준으로 비행한 거리를 측정하였다. 사이버 공격 판단은 15초 이후에 재머와 스푸핑을 이용하여 사이버 공격을 실시하였다. 그러므로 사이버 공격을 받은 무인기는 15초간 정상적인 비행을 실시하고 15초 이후부터는 사이버 공격이 이루어진다고 가정하였다. 상공에 비행 중인 무인기의 변수는 표 2와 같다.

4-2 모의실험 결과

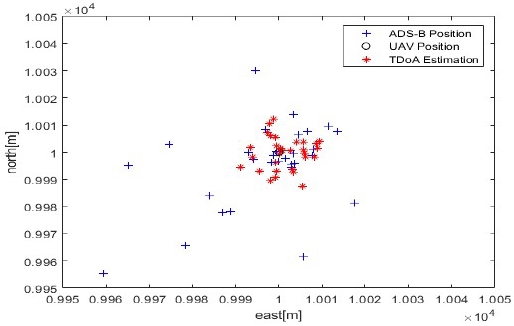

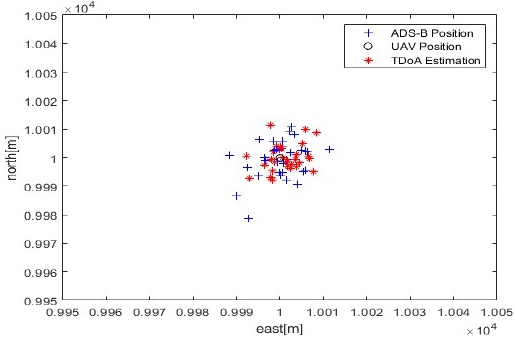

그림 8은 제시한 모의실험 환경에서 사이버 공격을 받은 무인기의 실제 위치 그리고 TDoA로 계산된 위치와 ADS-B 좌표상에 나타는 위치를 나타낸 그래프이다. x축은 north(m)를 기준으로 상하를 y축은 east(m)로 좌우를 의미한다. 그림에서 보는것과 같이 사이버 공격을 받은 무인기는 ADS-B 위치와 TDoA 계산된 위치가 실제 무인기 위치에 근접하지만, 사이버 공격을 받은 이후의 ADS-B 위치는 산발적으로 분포되어 있다. 그림 8과 같이 TDoA 예측 위치와 ADS-B 위치가 상이한 경우 사이버 공격을 받은 무인기의 위치를 확인하고 응급 코드의 신호 정보를 확인 후에 GPS 재밍과 GPS 스푸핑을 분류된다.

그림 9는 앞서 제시한 모의실험 환경에서 사이버 공격을 받지 않은 무인기를 나타낸 그래프이다. x축과 y축은 그림 8과 같다. 그림과 같이 사이버 공격을 받지 않은 무인기는 ADS-B 위치와 TDoA 계산된 위치가 실제 무인기 위치와 근접한 것을 확인할 수 있다. 이 경우에 정상적인 무인기로 판단할 수 있으며 응급 코드와 지상통제소에서 소유하고 있는 ICAO ID 리스트를 통해 추락한 무인기인지 혹은 비인가된 무인기인지 분류할 수 있다.

Ⅴ. 결론

본 연구에서는 사이버전 환경, 특히 군사환경에서 유용하게 쓰일 비정상 무인기가 발생시 즉시 탐지 가능한 기법을 제안한다. 다양한 종류의 무인기 사용 증가와 안정된 운용을 위해 세계적으로 무인기에 ADS-B 탑재를 권고하고 있다. 무인기가 ADS-B를 탑재하게 되면 ADS-B 수신기를 가지게 되고 손쉽게 공역에서의 비행기와 무인기의 활동을 확인할 수 있다. 하지만 쉽게 송출되는 신호의 특징으로 인해 사이버 보안에는 굉장히 취약하다. 그러므로 본 논문에서 제안하는 분류기법을 통해 지상의 4개의 노드를 활용하여 TDoA 기법으로 위치정보를 파악하고 ADS-B 신호와 대조한다. 위치정보가 상이하면 GPS 공격으로 식별하고 공격 방법을 재밍과 스푸핑으로 인식한다. 위치정보가 같다면 추락 및 불법 여부를 분류함으로 무인기의 상태정보에 관한 신뢰성을 높일 수 있다.

본 논문에서 제안하는 기법을 통해 다변하는 전장에서 상황에 적용할 수 있는 무인기의 상태 분류가 가능하며 재밍 공격 같은 경우 사이버 공격을 일으키는 Jammer에 의해 작전 지역 일대의 GPS 주파수 대역에 주파수 혼선이 일어날 수 있음을 식별할 수 있다. 관제소에서 신속하게 GPS 재밍 공격을 파악하여 인근 거주자와 항공기에 GPS 신호의 불확실성을 경보할 수 있다. 이를 통해 주파수 혼선을 막고 Noise Detector를 통해 Jammer의 위치를 파악하고 파괴함으로써 GPS 재밍 공격으로 인해 일어나는 피해를 예방할 수 있다. 스푸핑 공격 같은 경우에는 해커에 의해 원하는 방향으로 무인기가 이동될 수 있다. 관제소는 무인기가 송출하는 위치 신호를 바탕으로 무인기의 경로를 예측하여 최종 도달 범위를 파악할 수 있다. 이는 무인기의 최종 목적지를 주변으로 예상 도착 범위를 설정함으로써 비행경로로 근접하는 다른 항공기에 경보 신호를 전달하여 충돌 피해를 막을 수 있다. 최종 목적지가 국가 시설 혹은 제한 구역 민간지역, 다수의 사람이 밀집된 곳으로 이동하는 것이 예측될 경우 무인기를 이용한 테러행위를 조기에 막을 수 있다. 또한, 스푸핑 공격을 이용하여 무인기를 나포하여 정보수집 등을 방해하기 위해 폭발을 시키거나 회수할 수도 있다. 군용 무인기가 비정상적으로 추락했을 때는 무인기가 가지고 있는 중요한 정보가 유출될 수 있다. 만약 무인기가 접경지역에 추락하면 무인기의 성능과 제원 그리고 현재 개발되어온 기술이 모조리 타 국가에 노출된다. 민간에서도 고가의 무인기 장비가 추락한다면 금전적인 손실이 매우 크다. 모형이 작은 무인기는 비행 중에 레이더로 탐지가 어려워 추락할 경우, 발견하여 회수하기가 어려운 특성이 있다. 최근 민간 무인기의 사용이 증가함으로 무인기 비행 금지구역이 생겨나고 있다. 그러므로 제안하는 기법은 안전한 공역 통제에도 지대한 영향을 끼칠 것으로 기대되어 진다.

References

-

F. Fioranelli, et al., “Classification of Loaded/Unloaded Micro-Drones Using Multistatic Radar”, Electronics Letters, Vol.51, No. 22, pp. 1813-1815, Oct. 2015.

[https://doi.org/10.1049/el.2015.3038]

- P. Y. Montgomery, T. E. Humphreys, and B. M. Ledvina, “Multi-Antenna Defense: Receiver- Autonomous GPS Spoofing Detection”, Inside GNSS, Vol. 4, No. 2, pp. 40-46, 2009.

-

Cho, Sung-Wook, et al. "An Image Processing Algorithm for Detection and Tracking of Aerial Vehicles in Short-Range." JKSAS, Vol. 39, No. 12 pp. 1115-1123, 2011.

[https://doi.org/10.5139/JKSAS.2011.39.12.1115]

- T. S. Kim, J. W. Jang, S. W. Kim, “Study on the Development Plan of the Aeronautical Surveillance System of Multilateration”, 2012 KSAS Fall Conference, pp. 1805-1811. 2012.

- Hempe, D, “Airworthiness Approval of Automatic Dependent Surveillance-Broadcast (ADS-B) Out Systems”, US Department of Transportation Federal Aviation Administration, AC-20-165, 2010.

-

Jae-won Chang, Tae-sik Kim, Sang jeong Lee, "Performance Analysis of TDOA-based Multilateration System with Linear Least Square Method", JKICS, Vol. 43, No. 1, pp. 136-142, 2018.

[https://doi.org/10.7840/kics.2018.43.1.136]

- G. W. Hein and F. Kneissl, "Authenticating GNSS Proofs Against Spoofs: Part 2", Inside GNSS, Vol. 2, No. 5, pp. 58-63, 2007.

-

Y. Kim, J. Y. Jo, and S. Lee, “ADS-B vulnerabilities and a security solution with a timestamp”, IEEE Aerospace and Electronic Systems Magazine, Vol. 32, No. 11, pp. 52-61, 2017.

[https://doi.org/10.1109/MAES.2018.160234]

-

Javaid, Ahmad Y., et al. "Cyber security threat analysis and modeling of an unmanned aerial vehicle system", 2012 IEEE Conference on Technologies for Homeland Security (HST), pp. 585-590, 2012.

[https://doi.org/10.1109/THS.2012.6459914]

-

Barend Lubbers, Sebastiaan Mildner, and Patrick Oonincx, “A study on the on the Accuracy of GPS Positioning during Jamming”, 2015 International Association of Institutes of Navigation World Congress (IAIN), pp. 1-6, 2015.

[https://doi.org/10.1109/IAIN.2015.7352258]

-

Seong-Hun Seo, Byung-Hyun Lee, Sung-Hyuck Im, Gyu-In Jee, “Effect of Spoofing on Unmanned Aerial Vehicle using Counterfeited GPS Signal” Jounal of Positioning, Navigation, and Timing, Vol. 4, No. 2, PP. 57-65, 2015.

[https://doi.org/10.11003/JPNT.2015.4.2.057]

저자소개

2015년 : 육군3사관학교 정보공학과 (공학사)

2020년 : 아주대학교 NCW학과 (공학석사)

2020년~현 재: 육군3사관학교 컴퓨터공학과 강사

※관심분야: 사이버전, 정보보안, 전술통신, 네트워크, 이동통신

2017년 : 공군사관학교 기계공학과 (공학사)

2020년 : 아주대학교 NCW학과 (공학석사)

※관심분야: 사이버전, 무인항공기, 충돌회피

2004년 : 육군3사관학교 전산정보처리학과 (공학사)

2009년 : 고려대학교 컴퓨터과학과 (공학석사)

2018년 : Texas A&M 대학교 컴퓨터과학과 (공학박사)

2018년~현 재: 육군3사관학교 컴퓨터공학과 교수

※관심분야: 정보보안, 운영체제, 이미지 프로세싱